Archivée - Inspection approfondie des paquets : nature et incidences

Cette page Web a été archivée dans le Web

L’information dont il est indiqué qu’elle est archivée est fournie à des fins de référence, de recherche ou de tenue de documents. Elle n’est pas assujettie aux normes Web du gouvernement du Canada et elle n’a pas été modifiée ou mise à jour depuis son archivage. Pour obtenir cette information dans un autre format, veuillez communiquer avec nous.

Roger Clarke

Mars 2009

Avis de non-responsabilité :Les opinions exprimées dans ce document sont celles de l'auteur. Elles ne reflètent pas nécessairement celles du Commissariat à la protection de la vie privée du Canada.

Nota : Cet essai a été communiqué par l'auteur au Commissariat à la protection de la vie privée pour le Project d'inspection approfondie des paquets.

Résumé

La fonction d’un nœud intermédiaire dans Internet est de transférer chaque paquet à un autre nœud plus proche du destinataire. L’inspection approfondie des paquets fait intervenir un nœud intermédiaire qui s’introduit également dans le paquet.

L’inspection de l’en-tête, et même du contenu du message, peut être consensuelle. Même si elle ne l’est pas, elle peut s’avérer avantageuse pour toutes les parties. Cependant, la prolifération de l’accès non consensuel et non contrôlé menace de miner le caractère ouvert et public d’Internet comme on le connaît, depuis sa création il y a 15 ans.

Pire encore, ces intrusions représentent une menace pour les communications sur Internet, qui pourraient devenir beaucoup moins libres que celles des résidants de pays relativement libres de la période préInternet.

1. Introduction

Le terme « inspection approfondie des paquets » désigne une technique que l’on impose aux réseaux de communication de données afin d’explorer les contenus du trafic. Dans le cadre de ce bref exposé, nous vous mettons en contexte, avant de vous offrir un aperçu de la technique ainsi qu’une brève analyse de ses incidences.

Le terme « paquet » est ambigu, et il y a des avantages à ne pas l’employer. On utilise ici le terme plus explicite de « message » pour désigner ce qui est transféré de l’expéditeur au destinataire.

2. L’infrastructure de passage de messages sur Internet

Internet comprend un très grand nombre de nœuds, qui sont tous des ordinateurs capables de réaliser une grande variété de fonctions. Les messages sont créés dans un « nœud d’envoi » et envoyés à un « nœud de réception ». Pour se rendre de l’expéditeur au destinataire, les messages passent par beaucoup d’autres nœuds, qui sont communément appelés « nœuds intermédiaires ». En général, le nombre de nœuds intermédiaires par lesquels passent les messages est d’environ 20. Un gros message est divisé en autant de parties qu’il faut pour respecter la taille maximum de message que les nœuds intermédiaires peuvent traiter.

La tâche d’un nœud intermédiaire est d’évaluer à quel nœud il doit transférer chaque message pour pouvoir le livrer au destinataire voulu ou pour l’en rapprocher. Le concept d’« inspection approfondie des paquets » exige du nœud intermédiaire qu’il accomplisse plus que cette simple tâche. Pour analyser les incidences de la technique, il est nécessaire de comprendre un peu les couches de traitement impliquées dans la transmission de données.

Pour qu’ils puissent être utilisés à des fins de transmission de données, les médias bruts (comme les câbles et les ondes radio) nécessitent beaucoup de compétences en ingénierie électronique, d’infrastructures, de matériel et de logiciels. Ces compétences sont intégrées dans des « protocoles » (règles d’engagement) qui sont appliqués par des logiciels dans les nœuds d’envoi, les nœuds intermédiaires et les nœuds de réception.

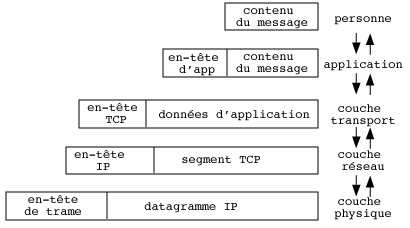

L’interprétation des chiffres binaires qui sont transmis par ces médias requiert un type de compétences plus poussé et différent. Une autre couche de logiciels exécute ces fonctions. Elle applique une autre série de protocoles, et dépend de l’adresse de l’expéditeur et de celle du destinataire ainsi que d’autres données administratives stockées dans les en-têtes qui sont ajoutées au contenu du message sous-jacent.

Le transfert de groupes de bits d’un nœud au suivant nécessite encore une fois des compétences différentes, un certain nombre de protocoles, des progiciels dans chaque nœud et un en-tête supplémentaire associé au message. La fragmentation de gros messages en petits et la reconstruction de ces petits messages pour retrouver le message d’origine requièrent une autre couche constituée elle aussi de compétences, de protocoles, de logiciels et d’en-têtes. La transmission de la sémantique du message nécessite également une autre couche constituée de ces mêmes éléments.

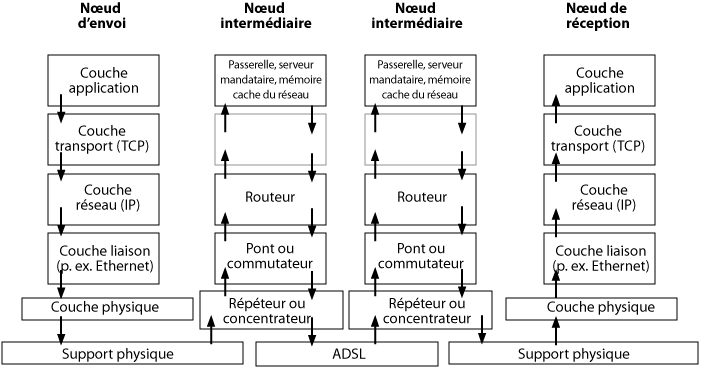

Bref, la transmission d’un message d’un nœud d’envoi à un nœud de réception, en passant par des nœuds intermédiaires, implique une multitude de protocoles, de logiciels et d’en-têtes. Un aperçu de la pile de protocoles nécessaires est présenté dans le premier des schémas ci-dessous; le deuxième schéma illustre les en-têtes

Schéma 1 : La pile de protocoles

Schéma 2 : Le message et l’accumulation d’en-têtes

3. Les nœuds intermédiaires normaux

Les nœuds intermédiaires intègrent un certain nombre de progiciels pour réaliser les diverses fonctions requises à chaque niveau de la pile de protocoles. Le terme le plus courant pour ces logiciels est « routeur ». Utilisé correctement, ce terme s’applique au logiciel qui tourne au niveau intermédiaire de la pile et qui gère le protocole IP. Le logiciel routeur dépend des logiciels du niveau inférieur (commutateurs et concentrateurs).

Le terme « routeur » est par contre souvent utilisé de façon trompeuse. Il peut désigner toutes les couches du logiciel combinées plutôt qu’une seule couche. Il désigne aussi souvent le dispositif (le « nœud intermédiaire ») plutôt que le logiciel seulement.

Lorsqu’il remplit son rôle de station intermédiaire qui transmet des messages d’un expéditeur à un destinataire, le logiciel d’un nœud intermédiaire n’a qu’à consulter l’en-tête associé au protocole approprié. Il n’a absolument pas le besoin intrinsèque d’examiner les en-têtes sous-jacents associés aux protocoles des niveaux supérieurs, et encore moins les données contenues dans le message. Ainsi, un nœud intermédiaire normal fait ce qui est requis pour transmettre les messages, et rien de plus. Sur le schéma 1, ce travail correspond à celui réalisé dans la couche réseau par le logiciel appelé routeur.

4. Les nœuds intermédiaires en tant qu’agents

Un certain nombre de circonstances font qu’un nœud intermédiaire peut remplir des fonctions supplémentaires, en tant qu’agent de l’expéditeur ou du destinataire. Un terme général pour désigner un tel logiciel est « serveur mandataire ».

Un destinataire peut utiliser ce type de logiciel sur sa propre machine pour parcourir les courriels entrants, en examiner les en-têtes et le contenu afin d’évaluer la probabilité qu’il s’agisse de pourriels, et marquer (ou, de façon plus risquée, effacer) les messages dont la cote dépasse un certain seuil. De même, un destinataire peut utiliser ce type de logiciel sur sa propre machine pour parcourir le contenu des pages Web qu’il veut consulter et possiblement bloquer l’affichage de la page si du contenu indésirable a été détecté. Un troisième exemple d’utilisation de ce type de logiciel est ce que l’on désigne couramment par le terme « pare-feu ». Les pare-feu détectent les messages destinés à des processus de la machine de l’utilisateur qui n’ont pas à recevoir de tels messages.

Au lieu que ces fonctions soient effectuées sur son propre appareil, un destinataire peut utiliser les services de « filtrage des pourriels », de « filtrage des pages Web » ou de « pare-feu » d’un intermédiaire. Ces services peuvent être offerts par des sociétés qui fournissent aux utilisateurs des connexions Internet (souvent appelées fournisseurs d’accès Internet ou FAI). Lorsque le consommateur en fait activement la demande, ou lorsqu’il donne son consentement libre et éclairé, ces services sont positifs et apportent des améliorations utiles à l’infrastructure Internet de base.

Les exemples précédents concernent tous le destinataire du message. Dans certaines circonstances, l’expéditeur peut aussi tirer profit des services supplémentaires d’un nœud intermédiaire. Un serveur mandataire peut notamment envoyer un message de la part du véritable expéditeur, ou gérer une succession de messages entre l’expéditeur et un serveur éloigné.

Un exemple est désigné par le terme peu connu « serveur mandataire inversé ». Par exemple, on peut faire en sorte qu’une personne qui est absente de son lieu de travail désigné (p. ex. chez un client, à l’hôtel ou à la maison) semble être, pour un serveur éloigné, à son lieu de travail. Ce service est couramment offert aux universitaires par les bibliothèques universitaires pour leur permettre de consulter des bases de données de publications auxquelles ces bibliothèques sont abonnées à partir de n’importe où dans le monde.

Une autre fonction des serveurs mandatés est de dissimuler l’emplacement de l’expéditeur sur le réseau (son « adresse IP »). Un tel service est souvent désigné par l’expression réexpédition anonyme ou outils de navigation anonyme. Ce type de service peut offrir l’anonymat. Subsidiairement, lorsqu’un enquêteur a la capacité technique et l’autorité légale de consulter certaines tables de recherche, ce service offre la pseudonymie plutôt qu’un anonymat immuable. Il est précieux et sans doute essentiel pour les « personnes qui ont quelque chose à cacher », comme les dénonciateurs, les témoins protégés, les victimes de violence familiale, les célébrités, les personnes connues et les gens occupant des postes à cote de sécurité élevée, y compris les agents d’infiltration et les espions.

Afin d’offrir ce type de service, le logiciel du nœud intermédiaire doit lire le contenu du message, ou au moins les « en-têtes d’application » au plus bas niveau, d’où le terme « inspection approfondie des paquets ».

5. Les nœuds intermédiaires envahissants, mais bien intentionnés

Dans d’autres circonstances, un nœud intermédiaire peut remplir des fonctions supplémentaires qui sont généralement bénéfiques à tous les participants.

Un nœud intermédiaire remplit la fonction de « passerelle » s’il sert de transition entre Internet et un autre réseau. Par exemple, un des participants à un appel téléphonique peut utiliser la voix sur IP et l’autre le réseau téléphonique commuté public traditionnel (RTCP, parfois désigné sous le nom de ligne terrestre) ou un réseau cellulaire (p. ex. au moyen d’un téléphone mobile). Une passerelle remplit pour les messages la même fonction qu’un terminal intermodal pour les marchandises (qui permet le transfert des conteneurs entre les camions, les trains et les bateaux).

Un autre exemple est la « mémoire cache du réseau ». Beaucoup de pages Web sont consultées par de multiples utilisateurs de navigateurs sur une courte période. Un nœud intermédiaire peut faire économiser temps et argent à tout le monde en stockant (en mettant en cache) une page pendant un certain temps après la première requête, ce qui permet d’éviter d’extraire inutilement d’un serveur éloigné le même contenu une nouvelle fois.

Toutefois, afin d’offrir ces services, les logiciels de passerelle et de mémoire cache du réseau doivent lire les deux « en-têtes d’application » au niveau le plus bas du message et du contenu du message lui-même, ce qui constitue une intrusion dans l’enveloppe du message. Un tel comportement peut être justifié par le besoin d’efficacité, ou peut-être par le consentement tacite. Il faut cependant faire attention, car la personne dont le message est manipulé pourrait ne pas être au courant de cette activité, et elle pourrait voir des problèmes où l’opérateur n’en voyait pas.

6. Les nœuds intermédiaires purement envahissants

Certains nœuds intermédiaires contiennent des logiciels qui lisent le plus bas niveau des en-têtes et même le contenu des messages, sans le consentement de l’expéditeur ni du destinataire du message, et à des fins qui ne correspondent pas aux intérêts des parties concernées. On peut les regrouper dans plusieurs catégories, qui ont toutes de possibles conséquences négatives sérieuses pour les parties concernées et la société en général.

Un nœud intermédiaire peut examiner le contenu du message et l’utiliser au bénéfice de l’intercepteur ou le communiquer à d’autres parties. Par exemple, il existe un logiciel qui détecte et accumule les adresses électroniques pour le compte de polluposteurs. Un autre logiciel du même type reconnait les détails de cartes de crédit envoyés dans les courriels et entrés dans des formulaires sur le Web à des fins de fraude financière.

La surveillance des messages par des autorités chargées de l’application de la loi en est un autre exemple. Dans beaucoup de pays, une telle surveillance est assujettie à des mandats judiciaires et à des contrôles sévères, mais dans d’autres (y compris des pays supposément libres comme le Royaume-Uni, les États-Unis et l’Australie), ces autorisations indépendantes et ces contrôles sont mal utilisés, en utilisant le terrorisme comme excuse. Par conséquent, un nombre considérable de messages sont interceptés en l’absence de soupçons justifiés et raisonnables de comportement criminel.

Une autre possibilité est l’adaptation et le transfert d’un message qui était censé provenir de l’expéditeur, mais qui n’en provient pas, ce qui ouvre d’autres portes à la fraude et à la fabrication de fausses preuves.

Le déguisement d’un nœud intermédiaire en destinataire et la transmission d’une réponse falsifiée représentent une autre forme d’intrusion. C’est ce qui semble s’être passé lorsque la République populaire de Chine a transmis (et continue peut-être de transmettre) de fausses réponses aux recherches effectuées sur des moteurs de recherche éloignés et de faux messages « sans résultats » en réponse aux requêtes de pages Web bloquées par le régime.

Il existe encore d’autres exemples d’intrusion, notamment le blocage de messages par un nœud intermédiaire sous prétexte que certains aspects de l’information contenue dans l’en-tête ou le message lui-même semblent enfreindre certaines règles prévues par la partie qui exploite le nœud. Une telle forme d’intrusion est courante dans des régimes non libres comme le Myanmar, la République populaire de Chine et l’Iran. Par contre, ces mécanismes sont aussi proposés par des nations prétendument libres qui s’octroient un rôle d’État providence et qui cherchent à censurer du contenu comme le jeu en ligne, la pornographie (peu importe la définition) et le discours politique dissident (peu importe la définition). Voir Dedman et Sullivan (2008) et ONI (2008).

Singapour était un précurseur parmi les pays les plus avancés sur le plan économique. Cependant, les gouvernements des États-Unis et de l’Australie s’efforcent maintenant de mettre en œuvre le même type de mesures répressives. Ce type d’ingérence constitue un pas concret vers le régime totalitaire que Clarke (2001) laissait présager.

7. Conclusion

Le terme « inspection approfondie des paquets » désigne l’accès par des logiciels du nœud intermédiaire aux données d’en-tête, et même au contenu des messages, auquel le nœud n’a pas besoin d’avoir accès pour remplir sa fonction inhérente de transférer des messages de l’expéditeur au destinataire.

L’inspection approfondie des paquets peut être faite à la demande, ou avec le consentement, d’une des parties qui s’échangent le message. Il s’agit dans ce cas d’une amélioration de l’infrastructure Internet de base.

L’inspection approfondie des paquets peut être faite sans le consentement des parties qui s’échangent le message, mais d’une façon qui leur est profitable. Les principaux exemples sont la diminution du temps de réponse et l’élimination des transmissions inutiles de gros fichiers, grâce à la « mémoire cache du réseau ». Ce type d’utilisation est plus problématique que l’accès consensuel parce qu’une seule des parties peut juger si l’intrusion est bénéfique à tous.

Enfin, l’inspection approfondie des paquets peut être faite, non seulement sans l’accord de l’expéditeur et du destinataire, mais également à des fins qui vont, ou du moins qui pourraient aller, à l’encontre des intérêts de certaines des parties, ce qui est beaucoup plus inquiétant. Cette possibilité nécessite des justifications solides, des contrôles rigoureux et des mécanismes d’obligation. Malheureusement, ces mesures laissent vraiment à désirer, et les fournisseurs d’accès Internet ainsi que les organismes gouvernementaux de plusieurs pays (autant les organismes prétendument autoritaires que prétendument libres) abusent de l’infrastructure Internet et la compromettent.

References

Anderson, N. « Deep packet inspection meets ‘Net neutrality, CALEA’ », Ars Technica, 25 juillet 2007 (en anglais seulement).

Clarke R. (2001) ‘Paradise Gained, Paradise Re-lost: How the Internet is being Changed from a Means of Liberation to a Tool of Authoritarianism’ Mots Pluriels 18 (août 2001), (en anglais seulement).

Dedman B. & Sullivan B. (2008) ‘ISPs are pressed to become child porn cops’ MSNBC, 16 octobre 2008, (en anglais seulement).

ONI (2008) ‘About Filtering’ OpenNet Initiative, 2008, (en anglais seulement).

« Deep packet inspection », Wikipedia, 2008, (en anglais seulement).

Affiliation de l’auteur

Roger Clarke est le directeur de Xamax Consultancy Pty Ltd, à Canberra. Il est aussi professeur invité au Cyberspace Law & Policy Centre de l’Université de New South Wales, professeur invité du programme de commerce électronique de l’Université de Hong Kong et professeur invité au département d’informatique de l’Université nationale d’Australie.

- Date de modification :