Protection de la vie privée et sûreté aérienne : Examen de l’Administration canadienne de la sûreté du transport aérien

Article 37 de la Loi sur la protection des renseignements personnels

Rapport Final

2011

Commissariat à la protection de la vie privée du Canada

112, rue Kent

Ottawa (Ontario) K1A 1H3

(613) 947-1698 , 1-800-282-1376

Téléc. : (613) 947-6850

ATS : (613) 992-9190

Suivez nous sur Twitter: @privacyprivee

No de catalogue. IP54-41/2011

ISBN 978-1-100-53856-3

Principaux éléments

Points examinés

Divers organismes de sécurité nationale et d’application de la loi contribuent à assurer la sécurité des déplacements aériens. Nous avons évalué les pratiques de gestion des renseignements personnels de l’un d’entre eux : l’Administration canadienne de la sûreté du transport aérien (ACSTA).

Nous avons examiné les politiques, les pratiques, les procédures d’utilisation normalisées, les évaluations des facteurs relatifs à la vie privée, les évaluations de sécurité et les ententes avec les fournisseurs de services de contrôle de l’ACSTA. Nous nous sommes aussi penchés sur certaines des technologies utilisées pour contrôler les voyageurs et sur les mécanismes de contrôle mis en place pour protéger les renseignements personnels enregistrés sur un support électronique ou sur papier. De plus, nous avons étudié un échantillon exploratoire de rapports d’incident relatif à la sûreté et des dossiers de plainte de passagers.

Enfin, nous avons examiné le cadre global de gestion de la protection des renseignements personnels de l’ACSTA, c’est-à-dire la façon dont l’organisme attribue les responsabilités en matière de protection des renseignements personnels, gère les risques dans ce domaine et s’assure de respecter ses obligations aux termes de la Loi sur la protection des renseignements personnels.

Importance de cet enjeu

Des dizaines de millions de personnes prennent l’avion chaque année. Dans ce contexte, le droit à la protection de la vie privée ne peut être absolu. Par exemple, il est largement admis qu’il est nécessaire de consentir à subir des fouilles avant d’embarquer à bord d’un avion, car les activités de contrôle sont menées pour garantir la sécurité des passagers et des membres de l’équipage. En revanche, les mesures visant à améliorer la sécurité des transports aériens devraient être nécessaires et raisonnablement proportionnelles à la menace pour éviter de restreindre le droit à la vie privée des gens de façon injustifiée.

Un grand nombre des nouvelles technologies adoptées par l’ACSTA pour faciliter le contrôle des passagers soulèvent des préoccupations en matière de protection des renseignements personnels. Il faut avoir une certaine assurance que les renseignements personnels recueillis à l’aide de ces technologies — et les autres activités de contrôle menées par l’ACSTA — se limitent à ce qui est nécessaire pour assurer la sûreté aérienne et sont gérés en conformité avec les pratiques équitables en matière de protection des renseignements personnels établies dans la Loi sur la protection des renseignements personnels.

La mise en œuvre de politiques, de procédures et de mécanismes de contrôle pour veiller à ce que les renseignements personnels soient protégés adéquatement est un élément essentiel d’une saine gestion de ces renseignements. En tant qu’organisme assujetti à la Loi sur la protection des renseignements personnels, l’ACSTA est tenue de prendre des mesures de sécurité pour atténuer les risques de consultation, d’utilisation ou de communication non autorisées ou inappropriées des renseignements personnels qu’elle a recueillis dans le cadre de son mandat législatif.

Constatations

L’ACSTA dispose de systèmes et de procédures pour gérer les renseignements personnels des passagers aériens. Toutefois, l’ACSTA pourrait améliorer considérablement la gestion de la protection des renseignements personnels ainsi que la responsabilité, la transparence et le contrôle concernant l’information recueillie.

En vertu de la Loi sur l’Administration canadienne de la sûreté du transport aérien, le gouverneur en conseil peut, par règlement, rendre obligatoire pour l’ACSTA la communication au ministre des renseignements qu’il peut exiger. Le Règlement canadien sur la sûreté aérienne (le Règlement) et l’Arrêté sur le contrôle de sûreté imposent à l’ACSTA des exigences en matière de production de rapports. L’organisme est donc autorisé à recueillir des renseignements personnels dans des circonstances bien définies. Nous avons constaté que l’ACSTA va au-delà de son mandat et de son pouvoir législatif en recueillant certains renseignements personnels sur des passagers. Parce qu’elle rend possible l’utilisation et la communication de tels renseignements, cette pratique constitue un risque pour la protection de la vie privée.

Dans le contexte des contrôles préembarquement et en conformité avec les exigences réglementaires, l’ACSTA doit vérifier l’authenticité des cartes d’embarquement. Le Système de sûreté des cartes d’embarquement, qui a été instauré en 2009 pour faciliter le processus, permet de saisir l’information inscrite sur la carte d’embarquement et d’autres données qui se trouvent dans le code à barres de la carte. Des mécanismes de contrôle sont en place pour protéger les données. De plus, l’ACSTA a démontré que la collecte était nécessaire pour remplir son mandat lié à la sûreté aérienne et que la perte de vie privée qui en découle était proportionnelle au besoin. Néanmoins, l’ACSTA doit agir de manière plus proactive pour atteindre un plus haut niveau de transparence relativement à la collecte, à l’utilisation et à la communication des renseignements personnels issus des technologies de contrôle des cartes d’embarquement.

Les pratiques d’utilisation et de communication de l’ACSTA sont généralement conformes à la Loi sur la protection des renseignements personnels, à une importante exception près. Des renseignements personnels sont communiqués lorsqu’une grosse somme d’argent est découverte par hasard sur un voyageur interne ou dans ses bagages. Le nom du passager et les détails de son vol sont fournis à la police lorsque le contrôle est terminé et que le passager quitte la zone de fouille. Ce n’est pas une infraction de transporter une importante somme d’argent en voyageant à l’intérieur du pays. Habituellement, l’ACSTA ne recueille pas de renseignements personnels durant le processus de contrôle. Par conséquent, les renseignements qui ne seraient pas recueillis dans le contexte d’un contrôle ordinaire ne devraient pas l’être pour faciliter la communication avec la police. Étant donné que la personne est autorisée à franchir le point de contrôle, il est évident que l’argent découvert ne constitue pas une menace pour la sûreté aérienne et ne fait pas partie du mandat de l’ACSTA.

Diverses technologies sont employées pour contrôler les passagers. De nombreux aéroports canadiens disposent de scanners corporels qui passent à travers les vêtements d’un voyageur pour montrer une image complète du corps dans le but de détecter des explosifs ou des armes non métalliques. L’ACSTA a mis en place des mécanismes de contrôle pour que les images ne puissent être liées à un nom ou à un renseignement permettant d’identifier le passager. En outre, nous avons testé des scanners corporels lors de nos visites dans les aéroports et nous avons pu confirmer qu’ils étaient configurés de sorte que les images ne peuvent être conservées ou imprimées et que celles-ci sont supprimées définitivement après le contrôle du passager. Le cadre de sécurité relatif à la technologie est solide, mais les procédures visant à protéger la vie privée ne sont pas toujours suivies, ce qui fait que les images — et possiblement l’identité des passagers — risquent d’être dévoilées.

Il est essentiel d’assurer la sécurité des renseignements personnels pour respecter les exigences de la Loi sur la protection des renseignements personnels en matière de protection. Nous avons découvert des lacunes en visitant des aéroports : des rapports d’incident relatif à la sûreté comprenant des renseignements personnels sur les voyageurs se trouvaient sur des étagères à libre accès, sur le plancher et dans des classeurs qui ne répondent pas aux spécifications de sécurité. Nous avons trouvé, dans un aéroport, des boîtes contenant des rapports d’incident relatif à la sûreté dans une salle de fouille privée. Nous avons aussi relevé des lacunes relatives à certaines pratiques d’élimination.

L’ACSTA a imparti le contrôle des passagers à onze entreprises du secteur privé. Le fait de confier l’exécution d’un programme ou la prestation d’un service à un sous-traitant ne soustrait pas une institution à ses obligations prévues par la Loi sur la protection des renseignements personnels, les règlements afférents et les politiques et directives connexes du Secrétariat du Conseil du Trésor. La surveillance de la conformité est essentielle dans le cadre de tout accord d’impartition touchant des renseignements personnels. L’ACSTA n’a pas fait preuve de la diligence requise à cet égard. Elle a tenu pour acquis que les agents de contrôle externes gèrent les renseignements personnels adéquatement sans avoir l’assurance que c’est le cas. Une stratégie de surveillance continue comprenant des vérifications atténuerait les risques pour la protection des renseignements personnels et garantirait que les pratiques équitables dans le traitement de l’information sont intégrées dans les activités quotidiennes de l’ACSTA.

Enfin, bien que les éléments de base d’un cadre de gestion de la protection des renseignements personnels soient en place, des lacunes restent à combler. Plus précisément, les employés ne sont pas suffisamment formés en ce qui concerne la protection des renseignements personnels et il n’y a aucun protocole officiel établi en cas d’atteinte à la protection des renseignements personnels. En outre, l’ACSTA n’a pas indiqué les catégories de renseignements personnels qu’elle détient et n’a pas rendu de comptes à ce sujet dans Info Source, une publication du Secrétariat du Conseil du Trésor qui informe le public sur les renseignements personnels conservés par le gouvernement, sur la façon dont ils sont gérés et sur la manière dont les personnes peuvent consulter l’information qui les concerne.

L’ACSTA a répondu à nos constatations; ses réponses sont indiquées après nos recommandations tout au long du présent rapport.

Introduction

1. Le système de sûreté aérienne du Canada regroupe de nombreux organismes ayant des mandats et des pouvoirs différents. Il intègre les services de police, les services de renseignement, la sécurité matérielle et la technologie pour atténuer les risques autant que possible. De nombreuses organisations ont un rôle à jouer. Transports Canada est le responsable des politiques et de la réglementation chargé d’appliquer les règlements sur la sûreté aérienne. La GRC et la police locale, les autorités aéroportuaires et les transporteurs aériens contribuent tous à protéger le public, les passagers, les membres d’équipage, les employés des aéroports et les installations aéroportuaires.

2. Le gouvernement du Canada a réévalué le programme de sûreté aérienne à plusieurs reprises, notamment après l’explosion du vol 182 Air India en 1985, puis consécutivement aux attaques terroristes du 11 septembre 2001. À la suite de ces derniers attentats, 2,2 milliards de dollars sur cinq ans ont été alloués dans le budget de 2001 pour améliorer la sécurité et les mécanismes de contrôle dans les aéroports.

3. Les objectifs en matière de sécurité et de protection des renseignements personnels sont souvent considérés comme des valeurs qui se font contrepoids. Par exemple, un accroissement de la sécurité entraîne nécessairement une perte de vie privée correspondante. Pourtant, un solide cadre de contrôle de la gestion des renseignements personnels atténue les risques pour la protection de la vie privée et soutient les objectifs liés à la sûreté aérienne.

À propos de l’entité vérifiée

4. L’Administration canadienne de la sûreté du transport aérien (ACSTA) a été établie en tant que société d’État en avril 2002. Sa création est l’une des principales mesures prises par le gouvernement du Canada dans la foulée des événements du 11 septembre 2001.

5. L’ACSTA a des responsabilités dans quatre domaines de la sûreté aérienne. Son rôle qui attire le plus l’attention est le contrôle préembarquement des passagers dans le but de détecter les objets interdits (l’appendice B fournit la liste complète de ces articles). Le processus de contrôle se fait notamment au moyen de détecteurs de métal, de la technologie de radioscopie, de matériel de détection de traces d’explosifs, de fouilles corporelles et, dans certains cas, de l’imagerie du corps entier. Parmi les autres activités faisant partie du mandat de l’ACSTA, mentionnons le contrôle des non-passagers (p. ex. l’équipage de bord, les bagagistes et le personnel d’entretien des aéroports) et la gestion du Programme de la carte d’identité pour les zones réglementées, un programme d’identification biométrique pour les non-passagers qui ont accès aux zones réglementées des aérogares.

6. L’ACSTA rend des comptes au Parlement par l’entremise du ministre des Transports. Au 31 mars 2010, elle comptait 530 employés et 6 790 agents de contrôle (des employés engagés à forfait), et son budget annuel s’établissait à 585,9 millions de dollarsNote de bas de page 1. Pour en savoir plus sur l’ACSTA, consultez le site Web de l’organisation à l’adresse suivante : www.acsta-catsa.gc.ca.

Thème de la vérification

7. La vérification était axée sur la gestion des renseignements personnels des passagers aériens et visait à déterminer si l’ACSTA avait instauré des mécanismes de contrôle adéquats pour protéger ces renseignements et si les politiques, les procédures et les processus de gestion de ces renseignements étaient conformes aux pratiques équitables en matière de renseignements établies dans les articles 4 à 8 de la Loi sur la protection des renseignements personnels.

8. La vérification ne portait pas sur la façon dont l’ACSTA gère les renseignements personnels de ses employés ou des agents de contrôle engagés à forfait, sur le contrôle des non-passagers et sur le système de la carte d’identité pour les zones réglementées. En outre, bien que l’examen comprenait une évaluation des mécanismes de contrôle entourant diverses technologies de contrôle et bases de données, la vérification ne visait pas à examiner l’infrastructure générale de la technologie de l’information (TI) de l’ACSTA. La section À propos de la vérification du présent rapport donne plus de renseignements sur la portée, les critères et la démarche de la vérification.

Observations et recommandations

Respect du Code de pratiques équitables en matière de renseignements

9. La Loi sur la protection des renseignements personnels établit les règles régissant la gestion des renseignements personnels qui relèvent des institutions fédérales. Les articles 4 à 8, que l’on appelle couramment le « code de pratiques équitables en matière de renseignements », limitent la collecte de renseignements personnels et la façon dont ceux qui sont recueillis peuvent être utilisés et communiqués. Le code établit un équilibre entre les besoins légitimes de recueillir et d’utiliser des renseignements essentiels pour exécuter des programmes gouvernementaux et le droit d’avoir une attente raisonnable en matière de vie privée.

Certaines activités de collecte outrepassent le pouvoir législatif

10. Dans un contexte fédéral, l’article 4 de la Loi sur la protection des renseignements personnels établit des critères relatifs à la collecte de renseignements personnels. Plus précisément, la collecte doit avoir un lien direct avec les programmes ou les activités de l’institution fédérale. Voici les instructions du Secrétariat du Conseil du Trésor aux ministères :

La [Loi sur la protection des renseignements personnels]] prévoit que les seuls renseignements personnels qu’une institution fédérale peut recueillir sont ceux qui ont un lien direct avec l’un de ses programmes ou avec l’une de ses activités et, en vertu de la politique, les institutions doivent exercer des contrôles administratifs afin de s’assurer qu’elles recueillent uniquement les renseignements personnels nécessaires aux programmes et aux activités concernés. Pour ce faire, les institutions doivent avoir une autorisation parlementaire ayant trait à l’activité ou au programme concernés et pouvoir démontrer la nécessité de chaque renseignement personnel recueilli afin d’entreprendre le programme ou l’activité concerné.

11. Les institutions sont tenues d’établir des mécanismes pour éviter de recueillir des renseignements personnels superflus. Autrement dit, la nécessité de chaque renseignement personnel recueilli doit être démontrée. Nous nous attendions à ce que les activités de collecte de l’ACSTA soient à la fois pertinentes et non excessives.

12. Nous avons discuté avec des employés et examiné les procédures d’utilisation normalisées et un échantillon exploratoire de rapports d’incident relatif à la sûreté.

13. Le pouvoir de recueillir des renseignements personnels. Le Règlement canadien sur la sûreté aérienne (le Règlement) impose des exigences à l’ACSTA, aux transporteurs aériens et aux exploitants d’aérodrome en matière de production de rapports. Selon l’ACSTA, le Règlement est le principal document qui lui confère le pouvoir de recueillir des renseignements personnels sur les passagers aériens. Elle fonde également certaines activités de collecte sur l’Arrêté sur le contrôle de sûreté, qui stipule que l’ACSTA doit tenir un registre de tous les cas où le matériel de détection de traces d’explosifs déclenche une alarme et permettre au ministre des Transports d’y avoir accès.

14. En vertu du Règlement, l’ACSTA doit immédiatement aviser le transporteur aérien, l’exploitant d’aérodrome et le service de police concernés, ainsi que le ministre des Transports lorsque des armes, des explosifs ou des dispositifs incendiaires sont détectés au cours du contrôle des voyageurs et de leurs bagages. Le transporteur aérien et l’exploitant d’aérodrome concernés, de même que le ministre doivent aussi être avisés des autres incidents relatifs à la sûreté aérienne qui impliquent un agent de la paix et qui surviennent au point d’entrée d’une zone réglementée ou à tout autre endroit de l’aérodrome où des contrôles sont effectués.

15. Le Règlement ne précise pas quels types d’incident pourraient constituer d’« autres incidents relatifs à la sûreté aérienne ». Cependant, Transports Canada indique ce qui suit aux transporteurs aériens et aux exploitants d’aérodrome :

Un « incident relatif à la sûreté aérienne » constitue un acte illégal, une tentative, une menace ou une présomption d’acte illégal, qui cause un bris ou une défectuosité du système de sûreté de l’aviation civile ou qui fait obstacle à ce dernier. De tels incidents comprennent les détournements d’aéronefs [...] les explosions, la découverte d’armes, de substances explosives ou d’engins incendiaires et de menaces précises visant les aérodromes ou les transporteurs aériensNote de bas de page 2.

16. Les pratiques de collecte de l’ACSTA. Nous avons constaté que l’ACSTA recueille les renseignements personnels d’un passager lorsque les articles suivants sont découverts au cours du contrôle de sécurité :

- des articles interdits ou dissimulés qui constituent ou semblent de prime abord constituer une menace pour la sûreté aérienne;

- des articles de contrebande (y compris des stupéfiants illégaux) ou ce qui semble être des articles de contrebande;

- une grosse somme d’argent transportée par un passager si l’on peut raisonnablement conclure qu’elle est supérieure à 10 000 $.

17. L’ACSTA recueille aussi des renseignements personnels sur les passagers récalcitrants ou turbulents. Divers indicateurs sont utilisés pour évaluer un passager à cet égard. On examine, par exemple, si des dommages physiques sont causés à une personne ou à un bien ou si une personne menace de causer un préjudice grave à un agent de contrôle ou à une autre personne. Les passagers qui se conduisent de la sorte à un point de contrôle pourraient se comporter de la même façon pendant le vol. Par conséquent, on considère qu’ils posent une menace pour la sûreté aérienne. La décision de permettre ou d’interdire à la personne de monter à bord est ultimement prise par le transporteur aérien.

18. La découverte d’un article interdit durant le processus de contrôle peut manifestement être considérée comme un incident relatif à la sûreté aérienne. Un passager turbulent qui est perçu comme une menace pour la sécurité entrerait dans la même catégorie. De ce fait, la collecte de renseignements personnels est autorisée et nécessaire pour que l’ACSTA puisse répondre à ses obligations en matière de production de rapports et remplir son mandat. Ce n’est toutefois pas le cas dans la plupart des « faux positifs », ces situations où une menace perçue pour la sûreté aérienne est jugée inexistante après un examen approfondi ou l’intervention de la police. Dans de tels cas, l’absence de menace fait en sorte qu’il n’est pas nécessaire de recueillir des renseignements personnels pour produire un rapport.

19. Certains renseignements recueillis ne sont pas liés à la sûreté aérienne. L’ACSTA n’a pas le pouvoir de recueillir des renseignements personnels à des fins générales d’enquête visant à appliquer la loi. Elle n’est pas un service de police et n’est pas habilitée à agir à titre de mandataire de la police. Nous avons tout de même trouvé des renseignements personnels qui avaient été recueillis à de telles fins dans les dossiers de l’ACSTA.

20. Comme mentionné au paragraphe 16, l’ACSTA recueille des renseignements sur les passagers lorsqu’elle découvre par hasard des articles de contrebande, des articles que l’on soupçonne être de la contrebande et de grosses sommes d’argent. Les procédures d’utilisation normalisées de l’ACSTA stipulent que des mesures doivent être prises dans de tels cas, y compris avertir la police. L’Agence des services frontaliers du Canada (ASFC) est prévenue si une personne qui effectue un vol international transporte la somme d’argent sur elle ou dans ses bagagesNote de bas de page 3.

21. L’ACSTA n’a pas été en mesure de prouver que les passagers transportant d’importantes sommes d’argent ou des stupéfiants à bord d’un avion représentaient une menace pour la sûreté aérienne. Si de tels articles sont découverts par hasard, les agents de contrôle de l’ACSTA peuvent aviser les responsables de l’application de la loi. Une fois que les services policiers ou l’ASFC ont été prévenus, le rôle de l’ACSTA prend fin. Étant donné qu’aucun incident relatif à la sûreté aérienne n’est survenu, l’ACSTA ne devrait pas recueillir de renseignements personnels sur le passager concerné.

22. La vérification a aussi révélé que l’ACSTA recueille des renseignements personnels sur les voyageurs internes transportant d’importantes sommes d’argent. L’agent de contrôle note le nom du passager et les détails de son vol, termine le processus de contrôle et fournit les renseignements recueillis à la police quand le passager a quitté la zone. Étant donné que l’ACSTA autorise la personne à franchir le point de contrôle avec son argent, il est évident que la sûreté aérienne n’est nullement menacée.

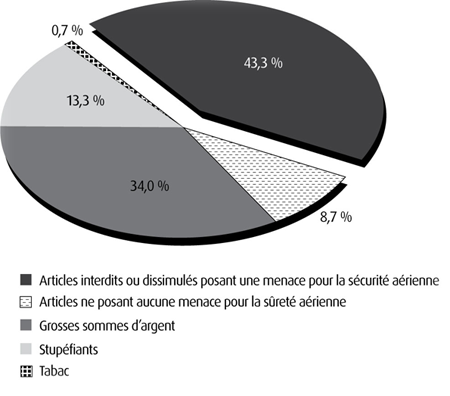

23. Nous avons constaté que l’ACSTA possède plus de 10 400 rapports d’incident dans ses dossiers. Nous avons aléatoirement prélevé un échantillon exploratoire de 150 rapports à examiner. Plus de la moitié d’entre eux —environ 57 % — portaient sur des questions sans lien avec la sûreté aérienne, notamment la découverte de stupéfiants, de tabac et de grosses sommes d’argent. Voici un aperçu des types d’incident (articles trouvés) :

24. Nous concluons que l’ACSTA recueille des renseignements personnels qui dépassent son mandat législatif. La taille de notre échantillon ne permet pas de connaître la proportion de rapports qui se trouvent dans les fonds de renseignements de l’ACSTA, mais qui ne devraient pas y être.

25. Recommandation

L’ACSTA devrait prendre des mesures pour s’assurer que les renseignements personnels recueillis ne concernent que les incidents relatifs à la sûreté aérienne.

Réponse de l’ACSTA :

L’ACSTA accepte d’adopter des mesures pour veiller à ce que les renseignements personnels recueillis ne concernent que les incidents relatifs à la sûreté aérienne.

Pour ce qui est de la technologie de détection des traces d’explosifs, l’Arrêté sur le contrôle de sûreté (l’Arrêté) oblige l’ACSTA à tenir un registre de tous les cas où l’alarme est déclenchée. L’ACSTA consultera Transport Canada pour confirmer quels types de renseignements sont nécessaires pour satisfaire aux exigences de l’Arrêté en matière de production de rapports.

La collecte d’identificateurs personnels sur les codes à barres des cartes d’embarquement est justifiée

26. Dans le cadre du contrôle préembarquement et en vertu des exigences réglementaires, l’ACSTA doit vérifier la validité des cartes d’embarquement. La vérification se limite généralement à une confirmation visuelle de la date, de l’aéroport et de la porte d’embarquement indiqués sur le document. Étant donné que cette méthode ne permet pas de détecter les cartes d’embarquement modifiées ou reproduites, l’ACSTA a instauré le système de sûreté des cartes d’embarquement (SSCE) en 2009. Au moment où nous avons terminé notre travail, le SSCE était utilisé dans sept grands aéroports du CanadaNote de bas de page 4.

27. Nous avons examiné les politiques et les processus internes liés au SSCE et interviewé des employés responsables de l’application du système. Nous avons aussi observé l’utilisation de la technologie au cours de nos visites sur place. Nous nous attendions à ce que la collecte de renseignements personnels soit nécessaire pour vérifier l’authenticité d’une carte d’embarquement, et donc pour empêcher un individu d’avoir accès à une zone sécurisée d’un aéroport sans autorisation.

28. Dans les aéroports où cette technologie est utilisée, une carte d’embarquement est soumise au balayage numérique à deux reprises, d’abord par un agent de l’ACSTA (à l’aide d’un appareil portatif) quand un passager entre dans la file d’attente pour subir le contrôle, puis par un dispositif fixe placé devant les appareils de radioscopie. Les résultats sont affichés sur un moniteur que peut consulter l’agent de contrôle. L’information contenue dans le code à barres de la carte d’embarquement est affichée, l’authenticité de celle-ci est vérifiée et on confirme si la carte a déjà été balayée numériquement ou non.

29. Le balayage numérique du SSCE saisit les mêmes renseignements que ceux enregistrés sur la carte d’embarquement, y compris : le nom du passager, son rang de priorité, le transporteur aérien, la date et l’heure du départ, la porte d’embarquement et le numéro du siège. Il saisit également des données supplémentaires enregistrées dans le code à barres, comme la classe ou la cabine et le numéro de dossier. Quand la carte d’embarquement a été balayée, le SSCE enregistre la date et l’heure du balayage, le point de contrôle et la période d’attente.

30. Bien que le SSCE ait été créé pour détecter les cartes d’embarquement falsifiées, l’ACSTA utilise les données (plus précisément les noms des passagers) pour réagir à des incidents relatifs à la sûreté et à des atteintes à la sécuritéNote de bas de page 5 et répondre à des réclamations et à des plaintes de passagers. L’ACSTA a expliqué que le nom du passager et la bande vidéo de la télévision en circuit fermé (TVCF) sont utilisés pour repérer rapidement la personne et résoudre l’incident ou l’atteinte. Le fait de disposer du nom du passager accélère le traitement des plaintes et des réclamations, car cela permet de déterminer l’heure exacte à laquelle le passager a été contrôlé et la voie de contrôle par laquelle il est passé. Sans le nom, l’ACSTA serait obligée d’effectuer une recherche approfondie à l’aide de la bande vidéo de la TVCF, une opération qui pourrait nuire à la résolution des incidents liés à la sûreté aérienne.

31. Les renseignements personnels d’un voyageur (voir le paragraphe 29) sont conservés dans la base de données du SSCE pendant trente jours. L’information qui est utilisée pour résoudre un incident, une atteinte à la sécurité ou une plainte d’un passager est conservée pendant au moins deux ans. Nous avons constaté que des mécanismes de contrôle adéquats étaient en place pour protéger les données (voir les paragraphes 66 à 70 du présent rapport).

32. En règle générale, les renseignements personnels ne devraient pas être recueillis sous prétexte qu’ils pourraient servir éventuellement, car cette pratique n’est pas conforme au principe de limitation de la collecte. L’ACSTA a démontré que la collecte de renseignements personnels figurant sur la carte d’embarquement d’un passager est nécessaire aux fins de son mandat en ce qui a trait à la sûreté aérienne, et que la perte de vie privée qui en découle était proportionnelle au besoin. Nous avons également trouvé raisonnable la période de conservation des données de trente jours. Par contre, nous avons remarqué que les passagers n’étaient pas informés de cette période de conservation, ou que les données recueillies par le SSCE étaient partagées avec les homologues de l’ACSTA d’autres pays dans le but de gérer des enjeux relatifs à la sûreté aérienne.

33. Recommandation

L’ACSTA devrait informer les passagers plus clairement des fins auxquelles les données issues du SSCE sont recueillies, de l’utilisation qui en est faite, à qui et dans quelles circonstances elles sont communiquées avec des tiers, ainsi que de la durée de conservation de ces données.

Réponse de l’ACSTA :

L’ACSTA est d’accord et va s’assurer que les passagers sont adéquatement informés des fins auxquelles les données issues du SSCE sont recueillies, de la durée de la période de conservation et de la possibilité que leurs renseignements soient communiqués. Ces précisions feront partie d’un nouvel avis de confidentialité qui sera distribué le 1er décembre 2011 aux différents sites d’opération du SSCE. L’ACSTA continuera de travailler en collaboration avec le Secrétariat du Conseil du Trésor pour veiller à ce que la description de l’information issue du SSCE soit décrite de manière exacte dans la prochaine édition d’Info Source.

Les pratiques d’utilisation et de communication de renseignements personnels sont généralement conformes à la Loi sur la protection des renseignements personnels

34. Les articles 7 et 8 de la Loi sur la protection des renseignements personnels régissent l’utilisation et la communication de renseignements personnels. En gros, les organismes ne peuvent utiliser les renseignements qu’aux fins pour lesquelles ils ont été recueillis ou que pour un usage compatible avec ces fins. Ils peuvent aussi communiquer les renseignements personnels pour atteindre les mêmes objectifs. Dans d’autres circonstances, les renseignements personnels peuvent être communiqués sans le consentement de la personne concernéeNote de bas de page 6, notamment quand la communication est autorisée sous le régime d’une loi ou d’un règlement fédéral.

35. Nous espérions que les pratiques de communication de l’ACSTA respectent la Loi sur la protection des renseignements personnels. Nous avons examiné les processus de contrôle préembarquement et les procédures d’utilisation normalisées, interviewé des employés et examiné un échantillon de rapports d’incident.

36. Le Règlement et l’Arrêté sur le contrôle de sûreté imposent des exigences particulières à l’ACSTA en matière de production de rapports. Par exemple, si des substances explosives, des engins incendiaires ou des armes interdites ou chargées sont détectées, le Règlement exige que l’ACSTA avise le transporteur aérien et le service de police concernés, de même que l’exploitant de l’aérodrome et le ministre des Transports. Cette règle s’applique aussi à tout autre incident relatif à la sûreté aérienne qui implique un agent de la paix et qui survient là où le contrôle est effectué.

37. La recherche d’articles de contrebande ne fait pas partie du mandat législatif de l’ACSTA. Toutefois, comme nous l’avons déjà souligné, l’Administration communique avec la police lorsque des articles de contrebande (p. ex. des stupéfiants illégaux), d’importantes sommes d’argent et d’autres objets suspects sont découverts par hasard durant le processus de contrôle. Selon ce qu’on nous a dit, le nom du passager, les renseignements sur l’embarquement et la description des objets trouvés sont communiqués. L’information est fournie immédiatement pour que la police puisse intervenir ou, dans le cas d’un voyageur interne transportant une grosse somme d’argent, après que le passager a terminé le processus de contrôle. L’ACSTA avise aussi l’ASFC si elle découvre qu’un voyageur international transporte plus de 10 000 $ en argent comptant.

38. On ne peut considérer que la communication de renseignements personnels relative à la découverte d’articles de contrebande et de grosses sommes d’argent vise à assurer la sûreté aérienne. En outre, le Règlement et l’Arrêté sur le contrôle de sûreté n’obligent pas l’ACSTA à signaler de tels incidents.

39. En vertu de la Loi sur la protection des renseignements personnels, la communication de renseignements personnels sans autorisation est interdite, sauf dans les cas prévus par le Parlement à l’article 8. Les lois et les règlements habilitants de l’ACSTA n’autorisent pas la communication de cette information et l’ACSTA ne recueille pas les renseignements personnels des voyageurs dans le but de les communiquer à la police. Par conséquent, l’autorisation pour l’ACSTA de communiquer les renseignements personnels des voyageurs aériens à la police dépend de la compatibilité de cet usage avec le but dans lequel l’information a été obtenue.

40. Pour ce qui est des usages compatibles, le Secrétariat du Conseil du Trésor donne les indications suivantes :

Pour qu’un usage ou une communication soit compatible, il doit avoir un lien pertinent et direct avec les fins premières pour lesquelles ces renseignements ont été recueillis ou consignés.

Un moyen de savoir si un usage ou une communication prévus est compatible consiste, pour la personne qui a fourni les renseignements, à se demander s’il est raisonnable de s’attendre à ce que les renseignements fournis soient utilisés de la façon dont on se propose de le faire. Autrement dit, les fins premières et les fins prévues sont si intimement liées que la personne s’attend à ce que les renseignements soient utilisés à une fin compatible, même si l’usage n’est pas expressément indiqué.

41. L’ACSTA recueille des renseignements personnels pour contrôler les personnes et leurs bagages dans le but de trouver des objets interdits et de détecter les menaces pour la sûreté aérienne. L’information est communiquée à la police et à l’ASFC à des fins générales d’application de la loi, et possiblement pour intenter une poursuite. Pour déterminer s’il s’agit d’un usage conforme, il faut évaluer si l’on peut raisonnablement s’attendre à ce que l’ACSTA avertisse la police ou l’ASFC lors de la fouille d’une personne ou de bagages dans le contexte de son mandat. Les objets qui sont découverts par hasard ne relèvent pas du mandat de l’ACSTA.

42. Les attentes des personnes en matière de vie privée sont réduites dans le contexte de la sûreté aérienne. Dans les aéroports, les fouilles sont prévues; les passagers s’attendent à ce que leurs bagages et eux mêmes soient contrôlés, voire fouillés. Nous avons pris en considération le mandat de l’ACSTA et l’attente raisonnable en matière de vie privée dans un contexte de sûreté aérienne.

43. À notre avis, une personne pourrait raisonnablement s’attendre à ce que l’ACSTA avertisse les autorités compétentes quand des objets illégaux — ou qui semblent être illégaux — sont accidentellement découverts. Les personnes consentent seulement à être fouillées, ou à ce que leurs bagages le soient, à des fins de sûreté aérienne, mais il serait déraisonnable de s’attendre à ce que l’on ferme les yeux sur un cas évident de contrebande ou de possession d’objets illégaux. C’est également vrai dans le cas de l’exportation de papier monnaie si l’on peut raisonnablement conclure que la somme dépasse 10 000 $ sans mener une enquête.

44. Si la découverte est involontaire, le fait d’avertir la police ou l’ASFC est raisonnablement et directement lié au but premier dans lequel les renseignements ont été obtenus puisque l’objectif est de protéger la sécurité publique et de garantir le respect de la loi dans le contexte de la sûreté aérienne.

45. Par contre, la communication liée à une importante somme d’argent transportée par un voyageur interne ne constitue pas un usage compatible. Ce n’est pas une infraction d’effectuer un vol national avec une importante somme d’argent. Il serait rarement (sinon jamais) évident pour les agents de l’ACSTA que l’argent est la preuve qu’un crime a été commis. Une enquête plus approfondie serait nécessaire pour arriver à une telle conclusion, et l’ACSTA ne dispose ni de l’expertise ni du mandat nécessaires pour la mener à bien.

46. En général, l’ACSTA ne recueille pas de renseignements sur les personnes qui subissent un contrôle. Par conséquent, l’information qui ne serait pas recueillie dans le cadre d’un contrôle ordinaire ne devrait pas l’être dans le but de favoriser la communication de renseignements à la police. Étant donné que la personne est autorisée à franchir le point de contrôle, il est évident que l’argent découvert ne constitue pas une menace pour la sûreté aérienne et ne fait pas partie du mandat de l’ACSTA.

47. Nous avons aussi constaté que l’ACSTA fournit verbalement des renseignements personnels aux transporteurs aériens relativement à des incidents qui n’ont aucun lien avec la sûreté aérienne. S’il est pertinent d’aviser un transporteur aérien qu’un passager sera retardé au delà de l’heure de départ du vol, il n’est pas nécessaire de dévoiler les détails (p. ex., que des articles de contrebande ont été découverts dans les bagages du voyageur et que la personne a été détenue par la police). Les agents de l’ACSTA ont avisé le Commissariat qu’à certaines occasions, des détails précis ont été fournis à des représentants de transporteurs aériens.

48. Recommandation

L’ACSTA devrait :

- cesser d’avertir la police lorsqu’elle découvre une importante somme d’argent sur la personne même du voyageur ou dans ses bagages et ce, en déplacement à l’interne au Canada; et

- communiquer seulement aux transporteurs aériens les renseignements strictement nécessaires dans un cas précis.

Réponse de l’ACSTA :

L’ACSTA est d’accord et suivra cette recommandation. Les procédures d’utilisation normalisées comprendront des modifications lorsqu’elles seront rediffusées, probablement au début du troisième trimestre de 2011 2012.

Des renseignements personnels sont conservés plus longtemps que nécessaire

49. Un principe fondamental de la protection des renseignements personnels est que ceux-ci devraient être recueillis seulement à des fins légitimes et autorisées. Selon la Loi sur la protection des renseignements personnels, la collecte doit être pertinente pour un programme ou une activité. La pertinence est fonction du pouvoir législatif détenu par l’organisme.

50. Comme mentionné précédemment, l’ACSTA recueille des renseignements personnels qui ne sont pas liés à son mandat et qui dépassent son pouvoir législatif. Toute collecte allant au delà de ce pouvoir est contraire au principe de limitation de la conservation. Autrement dit, l’organisme qui n’a pas le pouvoir de recueillir des renseignements personnels ne devrait pas les conserver, car des renseignements qui n’auraient pas dû être obtenus risquent d’être utilisés et communiqués.

51. La Loi sur les Archives nationales du Canada et la Politique de gestion des renseignements détenus par le gouvernement stipulent que les institutions fédérales doivent établir des calendriers de conservation et d’élimination pour gérer leurs documents. Ces calendriers indiquent pendant combien de temps les documents seront conservés avant d’être détruits ou transférés à Bibliothèque et Archives Canada. Le bibliothécaire et archiviste du Canada émet des autorisations de disposition de documents à cette finNote de bas de page 7.

52. Lorsqu’un incident survient, les renseignements recueillis durant le contrôle du passager sont généralement consignés dans un rapport d’incident relatif à la sûreté qui comprend habituellement le nom du passager, les renseignements sur son vol, son adresse, son numéro de téléphone et un résumé des événements entourant l’incident ou l’atteinte à la sécurité. Le rapport est envoyé par télécopieur au Centre des opérations de sûreté de l’ACSTA à Ottawa, puis versé dans le Système de collecte de données d’appels et d’incidents (CDAI), le dépôt électronique comprenant les rapports d’incident relatif à la sûreté.

53. Nous nous attendions à ce que l’ACSTA dispose d’un calendrier de conservation et d’élimination des renseignements personnels qu’elle a recueillis sous sa supervision ainsi que des processus et des procédures complémentaires. Nous avons constaté qu’aucun calendrier n’a été établi. Par conséquent, l’administration centrale conserve indéfiniment les rapports d’incident relatif à la sûreté.

54. Du point de vue de la protection des renseignements personnels, le calendrier de conservation et d’élimination est très important. Il fournit un mécanisme faisant en sorte que les renseignements personnels sans intérêt archivistique ou historique sont détruits lorsqu’ils ne sont plus nécessaires. Toute conservation au delà de ce délai pourrait causer préjudice à la personne concernée.

55. Recommandation

L’ACSTA devrait supprimer définitivement tous les renseignements personnels qu’elle détient (en format électronique et sur papier) et qu’elle n’a pas le pouvoir de recueillir, plus précisément les documents relatant la découverte fortuite des objets suivants :

- les articles de contrebande, dont les stupéfiants illégaux;

- les articles que l’on considère au premier abord comme posant une menace pour la sûreté aérienne avant de déterminer que ce n’est pas le cas à la suite d’un examen approfondi ou d’une intervention policière;

- les articles qui semblaient illégaux et qui ont dû faire l’objet d’une enquête dépassant le mandat et l’expertise de l’ACSTA; et

- d’importantes sommes d’argent que des passagers transportent sur eux ou dans leurs bagages.

L’ACSTA devrait aussi, en consultation avec Bibliothèque et Archives Canada, établir un calendrier de conservation et d’élimination des renseignements personnels recueillis dans le cadre de son mandat relatif à la sûreté aérienne.

Réponse de l’ACSTA :

L’ACSTA est d’accord et suivra ces recommandations. Un plan d’action sera élaboré.

Protéger les renseignements personnels des passagers

56. Il est essentiel de protéger les renseignements personnels pour satisfaire aux exigences fixées par la Loi sur la protection des renseignements personnels. Des mesures et des mécanismes de contrôle appropriés doivent être en place pour veiller à ce que les données personnelles ne soient pas consultées, utilisées, communiquées, modifiées ou détruites sans autorisation.

57. Une politique du Secrétariat du Conseil du Trésor établit les exigences de base (obligatoires) en matière de sécurité pour protéger la confidentialité et l’intégrité des biens gouvernementaux, y compris des renseignements personnels. Les ministères et les organismes fédéraux sont tenus de mener leur propre évaluation afin de déterminer si des mesures dépassant les exigences de base précisées dans la politique sont nécessaires.

58. Nous nous attendions à ce que des mécanismes de contrôle physiques, techniques et administratifs adéquats soient en place pour protéger les renseignements personnels. Nous avons examiné les procédures, les processus, les mécanismes de contrôle d’accès au système et les contrats conclus avec les tiers fournisseurs de services.

59. Les systèmes informatiques et vidéo de l’ACSTA fonctionnent sur un réseau sécurisé qui relie l’administration centrale, les aéroports et les centres de données. Nous avons examiné l’architecture du réseau et trouvé des mesures adéquates pour protéger les renseignements personnels, dont des pare feu, un système de détection et de prévention des intrusions, un système de gestion automatique des correctifs et des mécanismes pour contrôler l’accès. Des évaluations des menaces et des risques ont été réalisées et des essais de pénétration sont effectués chaque année pour cerner et corriger les faiblesses éventuelles.

Le cadre de sécurité lié à la technologie du scanner corporel respecte la législation canadienne sur la protection de la vie privée

60. Au moment de la vérification, l’ACSTA avait installé des scanners corporels dans 23 aéroports canadiens. Cette technologie passe à travers les vêtements d’un voyageur pour montrer une image complète du corps dans le but de détecter des explosifs ou des armes qui passeraient inaperçus autrement. Elle projette l’énergie des fréquences radio de faible intensité sur le corps du passager et autour de celui ci. Les ondes radioélectriques sont réfléchies par le corps et les objets dissimulés sur le corps, ce qui produit une image tridimensionnelle.

61. Nous avons examiné la configuration du système de scanners corporels au cours de nos visites sur place et nous avons observé les mesures de sécurité matérielle et technique qui sont en place pour gérer les images. L’ACSTA a établi un cadre solide de protection des renseignements personnels des passagers. Voici certains de ses éléments essentiels :

- des mécanismes de contrôle empêchent de lier une image produite par un scanner corporel au nom du passager ou à tout autre renseignement personnel;

- les images sont envoyées électroniquement dans une salle de visionnement isolée afin que l’agent de contrôle ne puisse voir ou identifier le passager;

- les images ne peuvent être conservées;

- les images sont supprimées définitivement tout de suite après le contrôle;

- les images transitoires ne peuvent être vues ou transmises à un autre endroit;

- les images complètes du corps ne peuvent être imprimées.

62. Un cadre de contrôle rigoureux de la TI protège les images produites par les scanners corporels, mais les procédures visant à atténuer certains risques pour la protection de la vie privée ne sont pas toujours suivies. Ces procédures imposent des restrictions relatives aux personnes autorisées à entrer dans la salle de visionnement, au moment où on peut y entrer ou en sortir et aux objets que l’on peut apporter à l’intérieur.

63. Selon les procédures, l’agent de contrôle qui visionne les images doit s’assurer que rien n’est affiché à l’écran avant qu’une personne n’entre dans la salle ou n’en sorte. Nous avons constaté que cette exigence n’est pas toujours respectée. Nous avons aussi vu un agent avec un téléphone cellulaire dans la salle de visionnement. Ces appareils et les téléphones intelligents sont strictement interdits à cause de leurs capacités d’enregistrement.

64. Nous avons aussi repéré une caméra du système de télévision en circuit fermé au plafond de la salle de visionnement d’un aéroport. Nous avons attiré l’attention de l’ACSTA à ce sujet et la caméra a été désactivée.

65. Recommandation

Compte tenu des préoccupations relatives à la protection de la vie privée et à l’utilisation de la technologie du scanner corporel, l’ACSTA devrait :

- s’assurer que les procédures visant à protéger la vie privée sont bien comprises, appliquées et soumises à des vérifications de conformité régulières; et

- inspecter physiquement toutes les salles de visionnement et désactiver l’équipement des systèmes de télévision en circuit fermé.

Réponse de l’ACSTA :

L’ACSTA est d’accord. À la suite de consultations antérieures avec le CPVP, des mesures de protection de la vie privée ont été mises en place. L’ACSTA continuera de veiller à ce que les mesures de sécurité soient comprises et respectées par tous les employés, les fournisseurs de services de contrôle et les agents de contrôle. Elle tiendra des séances d’information de changement de quart pour rappeler les procédures d’utilisation normalisées des scanners corporels à tous les employés responsables du contrôle. En outre, l’ACSTA inspectera l’installation de tous les scanners corporels pour s’assurer que les mesures de protection de la vie privée sont respectées. Ces deux mesures seront en place au troisième trimestre de 2011-2012.

L’incident de la caméra de la TVCF était isolé et les correctifs ont été apportés.

Des mesures de sécurité sont en place pour protéger les renseignements sur les cartes d’embarquement des passagers

66. L’ACSTA a implanté le SSCE dans sept grands aéroports canadiens. La gestion du système a été confiée à un tiers fournisseur de services.

67. Nous nous attendions à ce que des mesures aient été prises pour protéger les renseignements des cartes d’embarquement transmis au SSCE et enregistrés par celui-ci. Nous avons examiné le plan du système et la documentation sur le réseau, les paramètres de la configuration du système, les mécanismes de contrôle physiques et le contrat conclu entre l’ACSTA et le tiers fournisseur de services.

68. Les données extraites du code à barres de la carte d’embarquement sont transmises par un réseau sécurisé à un serveur local, puis à une base de données centrale. L’ACSTA a instauré des mécanismes de contrôle pour protéger les données pendant la transmission. De plus, les renseignements personnels enregistrés dans la base de données sont chiffrés.

69. Nous avons aussi constaté que l’entente de services avec le tiers comprenait des clauses satisfaisantes sur la protection des renseignements personnels, notamment :

- les renseignements personnels doivent être stockés au Canada;

- les mesures de sécurité et les mesures physiques doivent répondre aux normes du gouvernement fédéral sur la sécurité;

- les renseignements ne peuvent être utilisés à des fins secondaires;

- toute personne ayant accès à la base de données doit avoir une cote de sécurité de niveau secret.

70. Bien que la responsabilité de la gestion du SSCE ait été impartie, l’ACSTA gère encore l’attribution des droits d’accès au système. De plus, l’ACSTA contrôle les périodes de conservation des données et les paramètres de configuration du système.

Les renseignements personnels saisis par la télévision en circuit fermé sont étroitement contrôlés

71. L’ACSTA a installé un système de TVCF pour enregistrer les mouvements des passagers du moment où ils entrent dans la file d’attente pour subir le contrôle jusqu’à ce qu’ils aient été contrôlés par des agents. La technologie est aussi utilisée pour réagir à des incidents de sûreté et à des atteintes à la sécurité et répondre à des réclamations et à des plaintes de passagers.

72. Nous avons constaté que la consultation, l’utilisation et la communication de la bande vidéo de la TVCF sont soumises à des mécanismes de contrôle adéquats. La technologie est gérée par le Centre des opérations de sûreté, à l’administration centrale de l’ACSTA. Le signal en direct de la TVCF ne peut être vu qu’au Centre. La bande vidéo est conservée pendant trente jours à deux endroits sécurisés avant d’être effacée. Au besoin, un extrait de la bande vidéo peut être visionné par des agents de contrôle de l’aéroport au moyen d’une application logicielle. L’accès aux bandes vidéo est fortement réglementé et n’est accordé qu’au personnel autorisé. En outre, les agents de l’ACSTA nous ont informés qu’ils ne diffuseront aucune bande vidéo de la TVCF sans y être obligés par un mandat ou une ordonnance d’un tribunal.

Les risques liés à la base de données sur les passagers n’ont pas été entièrement évalués

73. Le Système de collecte des données sur les appels et les incidents (CDAI) est le dépôt électronique de renseignements personnels sur les passagers. Nous nous attendions à ce que tous les risques pour la protection des renseignements personnels liés au système aient été cernés et que des mesures aient été prises en conséquence.

74. Le contrôle de l’accès à un système de TI et à ses données constitue une mesure de sécurité essentielle, car il fait en sorte que seules les personnes ayant légitimement besoin de savoir peuvent utiliser et communiquer les renseignements personnels. Limiter les droits d’accès au système est un moyen efficace d’atténuer les risques pour la sécurité des données. On parle alors d’« accès en fonction des rôles ». Nous avons examiné une liste des utilisateurs du CDAI par rôle. Les droits d’accès respectaient le principe du besoin de savoir, à une exception près : les développeurs de logiciels ont le droit d’accéder aux renseignements sur les passagers même s’ils n’en ont pas besoin pour s’acquitter du soutien du CDAI.

75. Les droits d’accès sont bien gérés, mais l’ACSTA n’a pas évalué tous les risques entourant le système. La norme Gestion de la sécurité des technologies de l’information du Secrétariat du Conseil du Trésor exige que les organismes fédéraux certifient et accréditent un système de TI avant d’approuver son utilisation. La certification confirme que les exigences en matière de sécurité relatives à un système de TI sont respectées. Elle permet aussi de vérifier si les mécanismes de contrôle et les mesures de sécurité protégeant les données fonctionnent comme prévu. L’accréditation signifie que la direction a autorisé l’utilisation du système et a accepté les risques résiduels.

76. L’ACSTA n’a pas été en mesure de démontrer qu’elle a suivi un processus officiel de certification et d’accréditation du CDAI, comme l’exige la norme de sécurité du Secrétariat du Conseil du Trésor. Elle court donc le risque que le système comporte des failles de sécurité non détectées, ce qui pourrait affecter l’intégrité des renseignements personnels qui y sont consignés.

77. Recommandation

L’ACSTA devrait soumettre le CDAI à un processus de certification et d’accréditation officiel.

Réponse de l’ACSTA :

L’ACSTA est d’accord. Le CDAI a été remplacé par un nouvel outil de surveillance du service et d’enregistrement de données. L’ACSTA certifiera et accréditera le nouveau système à l’interne. Le gestionnaire de la prestation de services et de l’exécution de programmes aura le pouvoir d’accréditer cet outil.

Les renseignements personnels des passagers ne sont pas toujours enregistrés de façon sécuritaire

78. La Norme opérationnelle sur la sécurité matérielle du Secrétariat du Conseil du Trésor établit des exigences pour contrer les menaces et les risques touchant les renseignements personnels. Nous nous attendions à ce que les mesures de sécurité matérielle prises pour protéger les données des passagers soient proportionnelles à la nature délicate des renseignements personnels. Nous avons étudié les mesures de sécurité matérielle de l’ACSTA destinées à protéger les renseignements personnels et les ententes avec les fournisseurs de services de contrôle, et nous avons observé les pratiques de stockage au cours de nos visites sur place.

79. L’administration centrale de l’ACSTA et les renseignements qui y sont stockés sont contrôlés par diverses mesures, y compris des agents de sécurité, des caméras du système de TVCF et un système d’alarme de détection d’intrusions. Des cartes de contrôle d’accès électroniques, des identificateurs biométriques et des classeurs à tiroirs de sûreté font partie des mesures prises pour limiter l’accès aux lieux et aux documents. Ces mesures sont complétées par une politique en matière de rangement du bureau de l’ACSTA et des inspections de sécurité périodiques. Rien ne laisse croire que la sécurité des renseignements personnels pourrait être compromise par des mesures de sécurité matérielle inadéquates.

80. Les visites des aéroports ont révélé des éléments à améliorer. L’ACSTA a confié le contrôle des passagers à onze entreprises privées. Chaque contrat comprend une entente de confidentialité qui établit les obligations des fournisseurs en matière de protection des renseignements des passagers et stipule que les renseignements sensibles doivent être protégés de façon conforme à la Politique sur la sécurité du gouvernement. Nous avons découvert des lacunes à cet égard : des rapports d’incident relatif à la sûreté se trouvaient sur des étagères à libre accès, sur le plancher et dans des classeurs qui ne répondent pas aux exigences en matière de sécurité. À un aéroport, nous avons vu des rapports d’incident relatif à la sûreté rangés dans des boîtes qui se trouvaient dans une salle de fouille privée.

81. L’entente de confidentialité exige que les fournisseurs de services de contrôle protègent les documents en conformité avec les procédures de l’ACSTA lesquelles établissent les exigences concernant le stockage et la transmission de renseignements protégés et secrets. L’ACSTA précise dans l’entente qu’elle déterminera quels renseignements se classent dans ces deux catégories, mais elle ne l’a pas fait, ni dans les rapports d’incident relatif à la sûreté, ni dans ses procédures d’utilisation normalisées. L’absence de désignation de sécurité sur les documents des passagers contribue peut-être à certaines des lacunes de stockage observées.

82. Recommandation

Pour satisfaire aux exigences du Secrétariat du Conseil du Trésor et s’assurer que les renseignements des passagers sont protégés adéquatement, l’ACSTA devrait attribuer une désignation de sécurité proportionnelle à la sensibilité des renseignements. Elle devrait aussi veiller à ce que :

- la désignation soit inscrite sur les renseignements et prise en considération dans les procédures d’utilisation normalisées de l’ACSTA; et

- les fournisseurs de services de contrôle prennent des mesures de sécurité matérielle qui répondent aux normes du Secrétariat du Conseil du Trésor.

Réponse de l’ACSTA :

L’ACSTA est d’accord. En juillet 2011, elle a diffusé une nouvelle directive (no 56) à l’intention de tous les fournisseurs de services de contrôle. Ce document souligne l’importance de traiter les renseignements personnels de façon adéquate, fournit des précisions sur les types de renseignements qui demandent un traitement particulier et que l’on retrouve le plus fréquemment, et indique comment ranger, transmettre et détruire des documents comprenant de tels renseignements. Une mise à jour de cette directive sera envoyée aux fournisseurs de services de contrôle pour leur rappeler de respecter les délais de conservation indiqués sur les formulaires servant à recueillir les renseignements personnels.

Des critères de vérification concernant la gestion des renseignements personnels des passagers par les fournisseurs de services de contrôle seront ajoutés au programme de vérification des aéroports de l’ACSTA au quatrième trimestre de l’exercice financier 2011-2012.

Des lacunes touchant certaines pratiques de retrait font courir un risque considérable pour la protection des renseignements personnels

83. Le paragraphe 6(3) de la Loi sur la protection des renseignements personnels oblige les organismes gouvernementaux à éliminer les renseignements personnels conformément aux règlements et aux directives ou lignes directrices du Secrétariat du Conseil du Trésor. La Norme opérationnelle sur la sécurité matérielle du Secrétariat établit les exigences minimales pour que les documents protégés et classifiés soient détruits de façon sécuritaire. Ces exigences visent à empêcher toute reconstitution de l’information qui se trouve sur le papier déchiqueté.

84. La politique du Secrétariat du Conseil du Trésor stipule que les lisières doivent avoir une largeur maximale de ⅜ po (10 mm) si les renseignements sont cotés « Protégé A » ou « Protégé B ». Nous nous attendions à ce que les pratiques de retrait de l’ACSTA respectent ou dépassent la norme de déchiquetage et à ce qu’un mécanisme garantisse l’application constante de la norme. Nous avons examiné les procédures entourant la destruction de rapports d’incident et nous avons reçu de l’information sur les pratiques de retrait hors site des fournisseurs de services de contrôle.

85. Nous avons constaté que les rapports d’incident relatif à la sûreté sont conservés indéfiniment à l’administration centrale de l’ACSTA. Par conséquent, nos demandes de renseignements étaient axées sur la destruction de documents par les fournisseurs de services de contrôle. On nous a avisés que les fournisseurs conservent des exemplaires des rapports d’incident pendant un an avant de les détruire.

86. Les contrats et les ententes de confidentialité avec les fournisseurs de services de contrôle n’établissent aucune exigence relative au retrait et les procédures d’utilisation normalisées de l’ACSTA n’offrent pas beaucoup de conseils sur la façon de détruire des documents en protégeant les renseignements personnels. Par conséquent, ce sont les fournisseurs de services de contrôle qui doivent élaborer, instaurer et gérer un processus de retrait, et même conclure des ententes avec des entreprises de déchiquetage privées lorsqu’ils en ont besoin.

Encadré no 1 : Échantillon de document déchiquetés

87. Les fournisseurs de services de contrôle de trois aéroports que nous avons visités utilisent des déchiqueteuses sur place pour détruire des documents. Nous avons recueilli un échantillon de documents déchiquetés à l’un des aéroports. Comme le montre l’encadre, les résultats ne répondent pas à la norme du Secrétariat du Conseil du Trésor selon laquelle les lisières doivent mesurer au plus ⅜ po. Il n’y a pas assez de données disponibles pour croire qu’il s’agit d’un problème systémique, mais cela démontre l’importance de surveiller les pratiques de retrait.

88. Nous avons aussi découvert des lacunes dans la gestion de quelques ententes d’impartition de services. Certaines ententes contractuelles avec des entreprises de déchiquetage privées sont établies et gérées par les fournisseurs de services de contrôle. L’ACSTA n’est pas partie aux contrats et elle n’examine pas les ententes pour vérifier si elles répondent aux exigences du gouvernement du Canada en matière de passation de marchés.

89. En outre, aucune activité de surveillance ne permet de s’assurer que les fournisseurs de services de contrôle détruisent les renseignements des passagers de façon sécuritaire. Nous nous attendions à trouver un protocole de vérification des contrats régissant la destruction de documents hors site et des documents montrant que l’ACSTA surveille systématiquement les fournisseurs de services de déchiquetage au moyen d’inspections et de vérifications périodiques. Étant donné qu’il n’y a aucun protocole, rien ne garantit que :

- les personnes traitant les renseignements des passagers font l’objet d’une enquête de sécurité du niveau approprié;

- les rapports d’incident sont détruits de façon telle qu’ils ne peuvent être reconstitués; et

- les documents sont éliminés en temps opportun afin d’atténuer les risques d’accès sans autorisation.

90. La surveillance de la conformité est essentielle à toute entente d’impartition mettant en cause des renseignements personnels. L’ACSTA n’a pas fait preuve de la diligence requise à cet égard. Elle tient pour acquis que les pratiques de retrait hors site sont conformes aux exigences du Secrétariat du Conseil du Trésor sans en avoir l’assurance, ce qui entraîne des risques considérables pour la protection des renseignements personnels.

91. Recommandation

L’ACSTA devrait :

- s’assurer que tous les contrats concernant le retrait des renseignements personnels recueillis dans le contexte de son mandat législatif soient conformes aux exigences du Secrétariat du Conseil du Trésor;

- instaurer un protocole de surveillance des pratiques d’élimination hors site; et

- veiller à ce que les contrats de destruction hors site exigent que le fournisseur de services émette un certificat de destruction indiquant la date à laquelle les documents ont été détruits et le nom de l’agent autorisé qui a procédé ou assisté à la destruction.

Réponse de l’ACSTA :

L’ACSTA est d’accord. Des clauses régissant le retrait approprié et la destruction hors site des renseignements personnels des passagers seront ajoutées aux nouvelles ententes de services de contrôle dans les aéroports qui entreront en vigueur le 1er novembre 2011.

De plus, comme nous l’avons souligné dans la réponse à la recommandation précédente, l’ACSTA a émis une nouvelle directive (no 56) à tous les fournisseurs de services de contrôle en juillet 2011. Ce document souligne l’importance de traiter les renseignements personnels de façon adéquate, fournit des précisions sur les types de renseignements qui demandent un traitement particulier et que l’on retrouve le plus fréquemment, et indique comment ranger, transmettre et détruire des documents comprenant de tels renseignements.

Des critères de vérification concernant la gestion des renseignements personnels des passagers par les fournisseurs de services de contrôle seront ajoutés au programme de vérification des aéroports de l’ACSTA au quatrième trimestre de l’exercice financier 2011-2012.

Gestion et responsabilité en matière de protection des renseignements personnels

92. Un cadre de gestion de la protection des renseignements personnels fait référence aux mécanismes de contrôle qui sont en place, y compris les politiques et les procédures, pour que les renseignements personnels soient gérés correctement. Ses éléments de base comprennent la détermination et la gestion des risques pour la protection des renseignements personnels, un protocole en cas d’atteinte à la protection des renseignements personnels, la surveillance de la conformité, une formation pour sensibiliser les employés et la responsabilité de protéger les renseignements personnels.

93. L’ACSTA a adopté une série de procédures d’utilisation normalisées pour gérer ses banques de protection des renseignements personnels. Nous avons examiné ces procédures et les politiques de gestion de la sécurité et des renseignements personnels de l’ACSTA. Nous avons relevé de saines pratiques de protection des renseignements personnels, mais aussi des aspects à améliorer.

Un processus de gestion des risques pour la protection des renseignements personnels est en place

94. En 2002, le Secrétariat du Conseil du Trésor a instauré une politique sur les évaluations des facteurs relatifs à la vie privée (EFVP) afin d’assurer que les principes de protection des renseignements personnels sont pris en considération lorsque des programmes et services sont créés ou font l’objet d’une refonte majeure. Cette politique a été remplacée par une directive sur l’EFVP en avril 2010. Le degré de conformité des ministères avec la directive dépend du cadre qui est en place pour produire des rapports sur les activités pouvant nécessiter une analyse des facteurs relatifs à la vie privée.

95. Nous avons demandé à l’ACSTA comment et à quel moment elle détermine si une EFVP est requise. On nous a répondu que tout changement à l’infrastructure de TI déclencherait immédiatement une EFVP. En outre, toutes les dépenses des projets d’immobilisations et des projets opérationnels doivent être gérées en conformité avec le cadre de gestion de projet (CGP) de l’ACSTA. L’exigence d’effectuer une EFVP est intégrée au cadre. Les employés qui ne savent pas si une EFVP complète est nécessaire doivent consulter le service juridique de l’ACSTA.

96. À la lumière de notre examen du CGP et de nos entretiens avec le personnel participant au processus de l’EFVP, nous avons conclu qu’une infrastructure officielle est en place pour soutenir les objectifs et les exigences de la directive du Secrétariat du Conseil du Trésor sur les EFVP. Les responsabilités concernant le respect de la directive sont bien établies.

Le processus de gestion des atteintes à la vie privée est en cours d’élaboration

97. La Directive sur l’évaluation des facteurs relatifs à la vie privée du Secrétariat du Conseil du Trésor exige que les institutions établissent un plan régissant les atteintes à la vie privée. Nous nous attendions à ce que des procédures et des processus soient en place pour répondre aux attentes du Secrétariat du Conseil du Trésor.

98. L’ACSTA élaborait un protocole de gestion des atteintes à la vie privée pendant la vérification. Nous avons examiné l’ébauche du protocole et constaté qu’il englobe les quatre étapes à prendre en considération pour réagir à une atteinte réelle ou soupçonnée : 1) limitation de l’atteinte à la vie privée et évaluation préliminaire; 2) évaluation des risques associés à l’atteinte à la vie privée; 3) notification; 4) prévention.

99. Une caractéristique essentielle de la gestion de la protection de la vie privée est la capacité de cerner des atteintes à la protection des renseignements personnels et de faire des enquêtes et des rapports à ce sujet. L’ébauche du protocole fournit un cadre complet à cette fin.

100. Recommandation

L’ACSTA devrait parachever et appliquer le protocole de gestion des atteintes à la vie privée afin de se conformer aux lignes directrices du Secrétariat du Conseil du Trésor.

Réponse de l’ACSTA :

L’ACSTA est d’accord. L’ébauche de son protocole de gestion des atteintes à la vie privée, qui est conforme aux lignes directrices du Conseil du Trésor sur les atteintes à la vie privée, a été présentée au Comité de la haute direction de l’ACSTA le 2 août 2011 aux fins d’examen. Ce protocole entrera en vigueur le 31 décembre 2011.

Les activités de surveillance de la conformité doivent être renforcées

101. Les institutions assujetties à la Loi sur la protection des renseignements personnels sont responsables des renseignements personnels dont ils ont la garde. Le fait de confier l’exécution d’un programme ou la prestation d’un service à un sous-traitant ne soustrait pas une institution à ses obligations prévues par la Loi sur la protection des renseignements personnels et les politiques et directives connexes du Secrétariat du Conseil du Trésor. Nous nous attendions à ce que les ententes de services de contrôle abordent ces obligations et à ce que les responsabilités des fournisseurs de services à cet égard soient clairement établies.

102. Nous avons examiné les contrats conclus entre l’ACSTA et les 11 entités offrant des services de contrôle des passagers. Certaines mesures de sécurité essentielles pour protéger les renseignements personnels des passagers ne se trouvaient pas dans les ententes de confidentialité jointes à de nombreux contrats d’origine. L’ACSTA a remédié à cette situation en 2006 en modifiant l’entente de confidentialité. La version révisée, qui est utilisée pour tous les renouvellements de contrats, comprend une section consacrée aux renseignements personnels et des clauses améliorées sur la protection de la vie privée.

103. Les contrats accordent également à l’ACSTA le pouvoir de vérifier le respect des modalités des ententes sur les contrôles de sécurité. L’ACSTA invoque fréquemment ce pouvoir pour des questions d’ordre opérationnel (comme l’affectation des ressources humaines et la gestion financière), mais elle ne vérifie ni n’inspecte pas les pratiques de traitement des renseignements personnels des fournisseurs de services de contrôle.

104. La protection des renseignements personnels ne consiste pas seulement à inclure des clauses appropriées dans les documents contractuels. Un mécanisme, par exemple des inspections et des vérifications périodiques, est nécessaire pour garantir que les fournisseurs de services respectent leurs obligations. Il s’agit aussi d’un outil efficace pour s’attaquer aux risques concernant la protection des renseignements personnels qui ne peuvent être détectés qu’en observant la mise en pratique des ententes de prestation de services.

105. Recommandation

L’ACSTA devrait veiller à ce que les pratiques de gestion des renseignements personnels des passagers adoptées par les fournisseurs de services fassent l’objet d’inspections et de vérifications périodiques.

Réponse de l’ACSTA :

L’ACSTA est d’accord. Des critères de vérification concernant la gestion des renseignements personnels par les fournisseurs de services de contrôle seront ajoutés au programme de vérification des aéroports de l’ACSTA à partir du quatrième trimestre de l’exercice financier 2011-2012.

Les renseignements personnels ne sont pas décrits dans Info Source

106. L’article 10 de la Loi sur la protection des renseignements personnels exige que toutes les institutions décrivent les renseignements personnels en leur possession. Les descriptions des fonds sont offertes dans un répertoire publié par le Secrétariat du Conseil du Trésor. Ce répertoire, Info Source, indique au public quels types de renseignements personnels sont conservés par le gouvernement, comment ils sont gérés et comment y accéder. Chaque institution doit s’assurer que les renseignements personnels en leur possession sont à jour et décrits avec précision dans cette publication.

107. Nous avons examiné la version actuelle d’Info Source et constaté qu’il n’y a aucune information sur la collecte de renseignements personnels des passagers par l’ACSTA. Nous nous sommes aussi intéressés à la plus récente communication de l’ACSTA au Secrétariat du Conseil du Trésor dans le cadre de la mise à jour annuelle d’Info Source. L’ACSTA indique qu’elle peut recueillir des renseignements personnels, mais elle donne des exemples de catégories de documents qui sont classés dans des dossiers d’intérêt général (comme les demandes de renseignements et la correspondance générale). Elle ne parle pas des renseignements personnels enregistrés dans le CDAI (p. ex., les documents sur les incidents relatifs à la sûreté et sur les plaintes) ni des renseignements personnels saisis par les diverses technologies servant à surveiller et à contrôler les passagers.

Encadré no 2 : Example d’affiche de télévision en circuit fermé près d’un file d’attente pour subir le contrôle

108. En outre, pendant la vérification, nous avons découvert un manque de transparence au sujet de l’utilisation de la TVCF dans les zones de contrôle des passagers. Seulement quatre des huit aéroports visités comprenaient des affiches que les passagers pouvaient voir au moment d’entrer dans la file d’attente pour subir le contrôle. De plus, les affiches affirment que la zone peut être sous surveillance, mais nous avons confirmé que les caméras tournent constamment et que les bandes vidéo sont conservées pendant au moins trente jours.

109. Nous avons également observé que les passagers ne connaissaient pas toujours leurs options lorsqu’ils subissaient une fouille corporelle. L’ACSTA utilise une technologie pour choisir aléatoirement les personnes qui feront l’objet d’un contrôle supplémentaire (secondaire). Le passager choisi pour une fouille supplémentaire a le choix entre un balayage corporel, une fouille corporelle en public ou une fouille corporelle en privé (dans une salle ou une cabine fermée). Nous avons observé le processus de fouille secondaire dans cinq aéroports. Les passagers devaient généralement choisir entre le scanner corporel ou la fouille corporelle en public; l’option de la fouille corporelle dans une zone privée était rarement offerte. Compte tenu de la nature intrusive du contrôle secondaire, il est important que les passagers possèdent tous les renseignements nécessaires pour prendre une décision éclairée.

110. Recommandation

Pour satisfaire à ses obligations en vertu de la Loi sur la protection des renseignements personnels, l’ACSTA devrait s’assurer que toutes les catégories de renseignements personnels dont elle a la garde sont énumérées et décrites dans la prochaine version d’Info Source. En outre, dans un esprit de transparence, l’ACSTA devrait aussi veiller à ce que les passagers :

- sachent qu’un système de TVCF est utilisé pour surveiller et enregistrer leurs mouvements pendant le processus de contrôle; et

- connaissent les trois options de fouille corporelle lorsqu’ils sont choisis pour un contrôle secondaire.

Réponse de l’ACSTA :

L’ACSTA est d’accord. Elle continuera de collaborer avec le Secrétariat du Conseil du Trésor pour s’assurer que les renseignements personnels dont elle a la garde sont décrits dans la version 2011 d’Info Source.

Actuellement, 31 aéroports utilisent la TVCF. L’ACSTA s’emploie à envoyer des affiches mises à jour à tous ces aéroports pour que les passagers sachent qu’un système de TVCF est utilisé pour surveiller et enregistrer leurs mouvements pendant le processus de contrôle. La nouvelle affiche comportera le libellé suivant : « Cette zone est sous surveillance vidéo » afin d’éliminer l’emploi du conditionnel et l’ambigüité pour le passager. Ce travail sera terminé le 1er octobre 2011.

La politique de l’ACSTA est d’informer les passagers qu’ils ont l’option de subir une fouille corporelle privée lorsqu’ils sont choisis pour un contrôle secondaire. Les agents de contrôle sont formés pour offrir les choix, des affiches sont présentes, les détails se trouvent sur le site Web de l’ACSTA et la conformité est examinée par l’entremise du programme de surveillance du rendement opérationnel. Des séances d’information de changement de quart rappelleront aux agents de contrôle qu’ils doivent informer les passagers au sujet des diverses options de fouilles corporelles s’ils subissent un contrôle secondaire.

La sensibilisation à la protection des renseignements personnels ne fait pas partie du programme de formation de base

111. La conformité avec l’esprit et les exigences de la Loi sur les renseignements personnels dépend en grande partie du niveau de compréhension de ceux qui traitent les renseignements. La sensibilisation et la formation sont essentielles pour atteindre les objectifs de la Loi. Nous nous attendions à ce que le programme de formation de l’ACSTA comprenne un volet complet sur la protection des renseignements personnels. Nous avons examiné le matériel didactique et interviewé le directeur responsable des projets de sensibilisation du personnel.