Les téléphones intelligents offrent de nombreux avantages, notamment la commodité et la facilité de communication. De nombreuses personnes estiment qu’elles ne peuvent s’en passer et utilisent leurs appareils pour effectuer des transactions bancaires, faire des achats, payer des factures, vérifier des comptes et accéder aux médias sociaux.

Lire la suite

Avec les téléphones intelligents et les autres appareils mobiles, il est facile de garder contact et de partager du contenu.

Lire la suite

Le 1er novembre de l’année dernière, les entreprises ont été assujetties à un nouveau règlement sur la déclaration obligatoire d’atteintes à la vie privée en vertu de la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE), la loi fédérale relative à la protection des renseignements personnels applicable au secteur privé au Canada.

Lire la suite

Au Canada, le mois de mars est celui de la prévention de la fraude. Le Commissariat à la protection de la vie privée du Canada aimerait inciter les Canadiens à mieux connaître toutes les façons dont les criminels peuvent obtenir leurs renseignements personnels et voler leur identité.

Lire la suite

Lorsque le mois de décembre arrive, beaucoup d’entre nous commencent à réfléchir aux cadeaux à offrir à la famille et aux amis. Vous pourriez envisager d’offrir un moniteur d’activité, une console de jeu ou même un assistant numérique.

Lire la suite

Les humains sont depuis longtemps captivés par l’idée que des machines imitent la vie naturelle. En effet, les automates (dispositifs mécaniques qui semblaient bouger par leurs propres moyens) existent depuis des siècles, bien présents au Moyen-Âge et remontant même à la Grèce antique. Bien entendu, l’« intelligence » de ces machines n’était qu’une illusion; celles-ci avaient été conçues pour faire des tâches précises et bouger de façon particulière. Cela dit, elles étaient parfois assez complexes.

Lire la suite

Dans un blogue antérieur, nous avons commencé à parler de la cryptographie, un outil essentiel pour maintenir la sécurité et la confidentialité de l’information. Nous avons utilisé l’exemple d’un système relativement simple de chiffrement à clé symétrique, où les clés de chiffrement et de déchiffrement sont identiques.

Lire la suite

Les journées allongent, l’hiver tire à sa fin et le printemps commence à se faire sentir. Vous avez commencé à dresser votre liste de tâches à faire pour le ménage du printemps, mais avez-vous réfléchi à la manière de vous y prendre pour mieux protéger votre vie privée?

Lire la suite

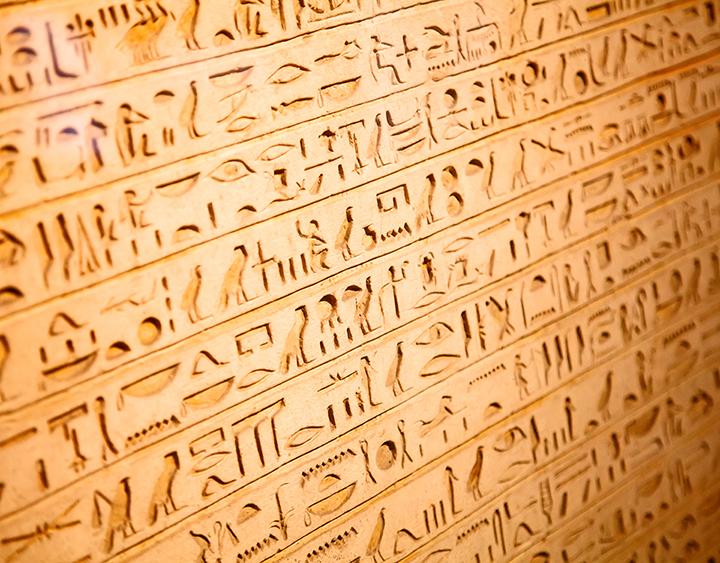

Les individus et les organisations ont besoin depuis longtemps de mettre des secrets à l’abri des regards curieux. L’une des façons de protéger ces secrets est par l’intermédiaire de la cryptographie; ce mot vient du grec kryptós, signifiant « caché » ou « secret » et de graphein, signifiant « écrire ». Les premières formes de cryptographie sont apparues chez les Égyptiens, les Grecs et les Romains de l’Antiquité.

Lire la suite

Lire la suite