Archivée - Rapport annuel au Parlement concernant la Loi sur la protection des renseignements personnels 2014-2015

Cette page Web a été archivée dans le Web

L’information dont il est indiqué qu’elle est archivée est fournie à des fins de référence, de recherche ou de tenue de documents. Elle n’est pas assujettie aux normes Web du gouvernement du Canada et elle n’a pas été modifiée ou mise à jour depuis son archivage. Pour obtenir cette information dans un autre format, veuillez communiquer avec nous.

Protection des renseignements personnels et maintien de la confiance du public

Commissariat à la protection de la vie privée du Canada

30, rue Victoria, 1er étage

Gatineau (Québec)

K1A 1H3

819-994-5444 ou 1-800-282-1376

© Ministre des Travaux publics et des Services gouvernementaux 2015

Numéro de catalogue IP50F-PDF

La présente publication est également affichée sur notre site Web à www.priv.gc.ca.

Suivez-vous sur Twitter : @PrivacyPrivee.

Décembre 2015

L’honorable George Furey, sénateur

Président

Sénat du Canada

Ottawa (Ontario) K1A 0A4

Monsieur le Président,

J’ai l’honneur de présenter au Parlement le rapport annuel du Commissariat à la protection de la vie privée du Canada concernant la Loi sur la protection des renseignements personnels pour la période allant du 1er avril 2014 au 31 mars 2015.

Veuillez agréer, Monsieur le Président, l’assurance de ma considération distinguée.

Le commissaire à la protection de la vie privée du Canada,

Original signé par

Daniel Therrien

Décembre 2015

L’honorable Geoff Regan, C.P., député

Président

Chambre des communes

Ottawa (Ontario) K1A 0A6

Monsieur le Président,

J’ai l’honneur de présenter au Parlement le rapport annuel du Commissariat à la protection de la vie privée du Canada concernant la Loi sur la protection des renseignements personnels pour la période allant du 1er avril 2014 au 31 mars 2015.

Veuillez agréer, Monsieur le Président, l’assurance de ma considération distinguée.

Le commissaire à la protection de la vie privée du Canada,

Original signé par

Daniel Therrien

À NOTER: En novembre 2015, certaines institutions fédérales ont changé de nom. Dans le ce rapport , toutes les institutions sont désignées par le nom sous lequel elles opéraient pendant l'année financière 2014-2015.

Message du commissaire

Au moment de ma nomination au début de juin 2014 — quelques semaines après le début de l’exercice 2014-2015, qui fait l’objet du présent rapport —, j’ai affirmé que mon objectif premier serait de permettre aux Canadiens d’exercer un meilleur contrôle sur leurs renseignements personnels.

Nous sommes en présence de progrès technologiques qui ouvrent la voie à une collecte et une analyse des renseignements personnels que nous aurions eu du mal à nous imaginer il y a quelques années à peine. Les institutions fédérales peuvent tirer parti de ces avancées pour améliorer leur rendement, la prestation des services qu’ils offrent à la population canadienne, le maintien de la sécurité publique.

Par ailleurs, les institutions doivent s’assurer que cette collecte et cette utilisation accrues des donnés demeurent conformes à la Loi sur la protection des renseignements personnels. Certaines lois promulguées au cours du dernier exercice confèrent aux institutions une capacité sans précédent de communiquer les renseignements personnels des Canadiens à leur insu et sans leur consentement, ce qui met en lumière ce besoin et soulève des questions importantes concernant la surveillance et la transparence. Dans le chapitre 3 du présent rapport, nous revenons sur trois projets de loi relatifs à la surveillance au sujet desquels nous avons témoigné devant le Parlement. Nous y présentons également certaines mesures que nous avons proposées pour protéger la vie privée après la mise en œuvre de ces projets de loi.

Notre rapport, qui met aussi l’accent sur les atteintes à la sécurité des données déclarées au Commissariat ainsi que sur les résultats d’enquêtes et d’une vérification que nous avons menées, souligne l’importance d’élaborer et d’appliquer des procédures et des mesures de sécurité rigoureuses pour protéger l’information personnelle des Canadiens.

La protection contre les atteintes à la sécurité des données et la prévention des atteintes au droit à la vie privée représentent un défi que l’on ne doit pas ignorer. Par ailleurs, étant donné que les Canadiennes et les Canadiens doivent fournir des renseignements très sensibles aux ministères et organismes fédéraux, le devoir de diligence du gouvernement revêt une importance cruciale.

De nombreuses institutions ont fait des progrès au chapitre de la protection des renseignements personnels. Il y a toutefois encore grandement matière à amélioration, comme le démontrent les plus de 250 atteintes déclarées au Commissariat au cours de la période couverte par le présent rapport, certaines enquêtes que nous résumons et les résultats de notre vérification portant sur les dispositifs de stockage portables.

Gros plan sur les atteintes à la sécurité des données

Les atteintes à la sécurité des données réduisent le contrôle qu’exercent les gens sur leurs renseignements personnels et minent leur confiance envers les institutions auxquelles ils confient ces renseignements. Dans l’analyse de fond présentée au chapitre 4, nous examinons attentivement certaines atteintes importantes, la façon dont elles sont survenues et les efforts déployés par les institutions responsables pour y réagir et empêcher que des incidents similaires se produisent à l’avenir.

L’exercice écoulé est le premier au cours duquel les lignes directrices révisées du Conseil du Trésor sur les atteintes à la vie privée obligent les institutions à déclarer au Commissariat et au Secrétariat du Conseil du Trésor du Canada les atteintes « substantielles » à la vie privée.

La déclaration obligatoire constitue un important pas en avant. Comme nous l’avons signalé dans nos rapports annuels antérieurs, lorsque la déclaration était volontaire, il était impossible de savoir avec certitude si l’augmentation considérable observée au cours des derniers exercices découlait d’une hausse réelle du nombre d’atteintes à la sécurité des données ou d’une plus grande diligence de la part des institutions en matière de déclaration.

Il s’est écoulé presque un exercice complet depuis l’entrée en vigueur des nouvelles exigences. Nous commençons à avoir une meilleure idée de la situation concernant les atteintes à la sécurité des données au sein de l’administration fédérale, ce qui devrait permettre d’obtenir des données de référence plus précises aux fins de comparaisons à l’avenir. Au cours du dernier exercice, le Commissariat s’est particulièrement attaché à comprendre pourquoi et comment les atteintes surviennent, comment se protéger contre ce type d’incidents et comment atténuer le risque auquel sont exposés les Canadiens en cas d’incident. Nous poursuivrons nos efforts sur ce front.

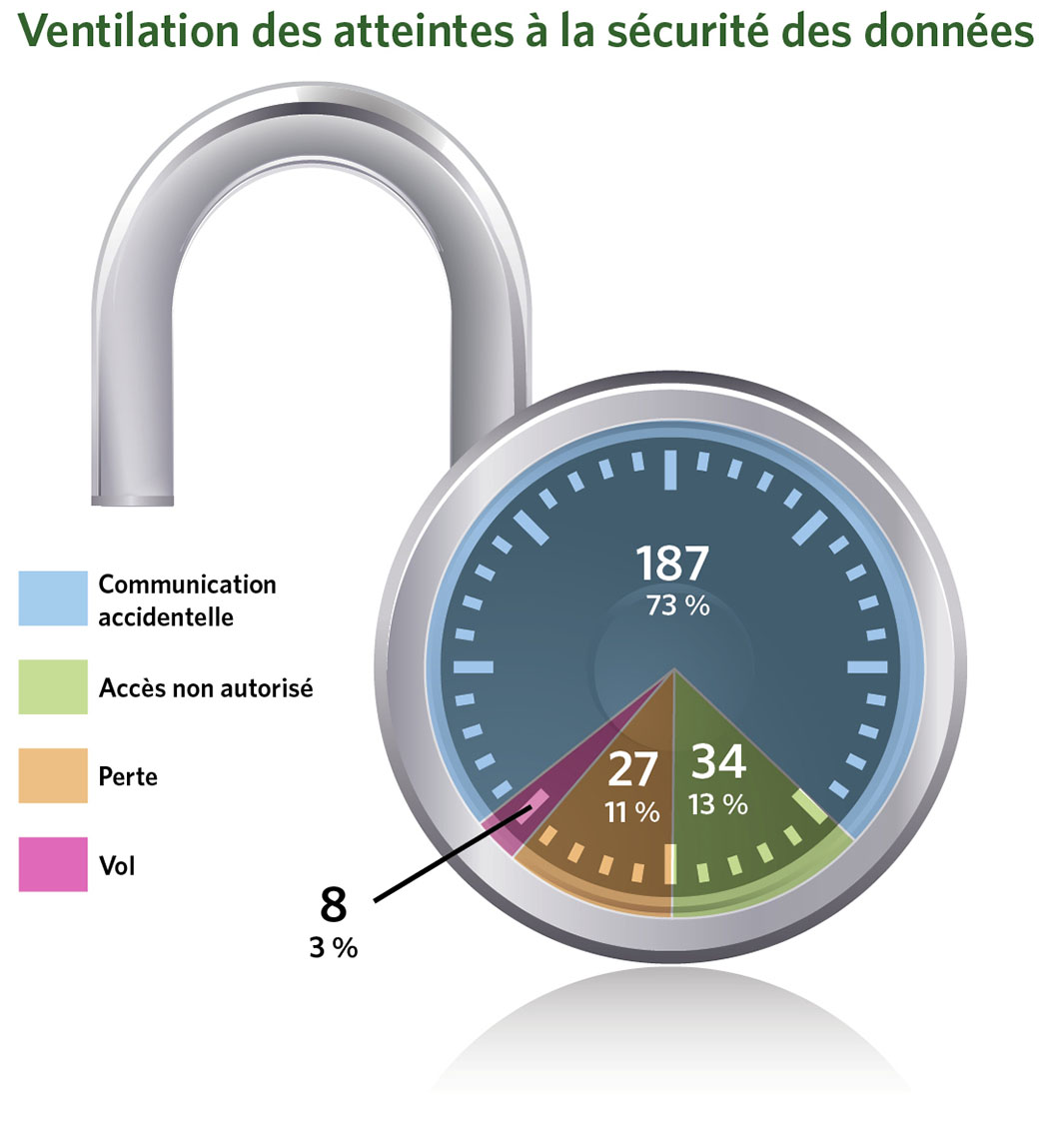

Nous avons été témoins de cas où les vulnérabilités d’un réseau et les défaillances technologiques avaient entraîné la communication des renseignements personnels portant sur des Canadiens. Toutefois, d’après notre examen des atteintes à la sécurité des données déclarées en 2014-2015, une communication accidentelle constituait, la cause la plus fréquente des incidents, tout comme au cours des exercises antérieurs. Or, il s’agit d’un risque que des procédures plus rigoureuses permettent souvent d’atténuer. En fait, la communication accidentelle était de loin la cause citée le plus souvent, comptant pour 73 % des incidents déclarés.

Près des trois quarts des atteintes à la sécurité des données auraient pu être évitées si les institutions avaient fait preuve d’une plus grande diligence. Ce fait préoccupant montre que les institutions continuent de subir des atteintes découlant du mauvais acheminement de courrier ou de fenêtres d’enveloppe trop grandes, même si des incidents similaires se répètent depuis des années. Des mesures relativement simples peuvent — et doivent — être prises pour éviter ce type d’atteintes. J’espère que le rapport annuel de 2014-2015 rappellera la nécessité de renforcer la vigilance.

Incidence des atteintes

Même lorsqu’elles ne sont pas délibérées, les atteintes à la sécurité des données peuvent avoir des conséquences désastreuses.

Dans un exemple cité en détail au chapitre 4, l’Agence du revenu du Canada (ARC) a remis par inadvertance à un journaliste du service journalistique anglophone de la SRC les renseignements personnels associés à plus de 1 000 personnes et entreprises. La SRC a par la suite diffusé un reportage dans lequel elle identifiait plusieurs personnes touchées par l’incident.

Un autre dossier présenté en détail a trait à un incident où Santé Canada a envoyé des lettres à plus de 41 000 personnes de partout au Canada dans des enveloppes laissant voir que les lettres émanaient du Programme d'accès à la marihuana à des fins médicales. Le simple fait qu’une personne s’inscrive à ce type de programme ou qu’elle s’y intéresse constitue manifestement une information très sensible qui ne devrait pas être communiquée sans son consentement explicite.

Dans un autre dossier, le nom des personnes ayant demandé en vertu de la Loi sur l’accès à l’information des documents concernant les dépenses d’un ancien ministre des Affaires autochtones et du Développement du Nord a été révélé à des employés du ministère qui n’avaient pas besoin de connaître cette information.

Dans chacun de ces trois dossiers — de même que dans d’ autres cas cités dans le présent rapport —, les institutions ont été invitées à améliorer davantage les procédures et à mieux les suivre pour renforcer la protection des renseignements personnels et obtenir les résultats voulus afin de maintenir la confiance du public.

Vérification des dispositifs de stockage portables

À l’issue de notre vérification menée en 2014-2015, de nombreuses institutions ont également été invitées à améliorer leurs procédures ou à en adopter de nouvelles pour protéger les renseignements personnels qu’elles conservent sur des dispositifs de stockage portables allant de petits disques durs à des dispositifs encore plus petits, par exemple des clés USB. La petite taille et la portabilité de ces dispositifs combinée à leur énorme capacité de stockage de données, en font de précieux outils. Malheureusement, ces caractéristiques font aussi en sorte qu’ils sont facilement perdus ou volés.

Après de nombreuses atteintes à la sécurité des données mettant en cause des dispositifs de stockage portables et touchant des milliers de Canadiens, le Commissariat a amorcé en 2014 une vérification horizontale de la gestion de ces dispositifs au sein des institutions fédérales.

D’après notre vérification, qui est décrite au chapitre 5, les institutions ont accompli des progrès au chapitre de l’atténuation du risque, mais il y a encore matière à amélioration. J’encourage toutes les institutions à examiner nos conclusions en vue de gérer l’utilisation de ces les dispositifs de manière à continuer d’en tirer avantage tout en réduisant le risque d’atteintes au sein de leur organisation. Ce type de mesures pourrait aider le gouvernement fédéral à mieux protéger les données et contribuer par le fait même à réduire le nombre d’atteintes déclarées annuellement.

Plaintes

Le nombre de plaintes déposées en 2014-2015 auprès du Commissariat concernant le traitement des renseignements personnels des Canadiens par les institutions fédérales est légèrement plus élevé qu’au cours de l’exercice précédent, abstraction faite des nombreuses plaintes émanant de quelques personnes. En ajoutant ces plaintes, on arrive à 3 977 plaintes au total. Si l’on soustrait les plaintes en suspens, il en reste 1 040, ce qui représente une légère hausse annuelle.

À mesure que la demande augmente, nous continuons de chercher des façons d’obtenir des résultats aussi efficacement que possible au bénéfice des parties. Pour utiliser ses ressources limitées de façon plus efficace, le Commissariat a adopté de nombreuses stratégies, notamment le règlement des plaintes par voie de conciliation et de négociation lorsque la situation s’y prête. Je suis heureux d’affirmer que le nombre de plaintes que nous pouvons résoudre selon notre processus de règlement rapide, qui répond aux besoins des plaignants sans que l’on doive consacrer des ressources considérables à une enquête régulière, continue d’augmenter. Au cours du dernier exercice, 422 plaintes ont été réglées de cette façon.

Comprendre les priorités des Canadiens en matière de protection de la vie privée

En 2014-2015, nous avons déployé de vastes efforts pour déterminer les principaux enjeux relatifs à la vie privée qui touchent le plus les Canadiens afin de renforcer le contrôle global que ceux-ci exercent sur leurs renseignements personnels. Nous souhaitions ainsi établir les priorités stratégiques pour la vie privée qui guideront une partie des travaux du Commissariat au cours des cinq prochaines années.

À cette fin, nous avons organisé partout au Canada des rencontres avec des intervenants — des membres de la société civile, de groupes de défense des consommateurs, des milieux universitaire et juridique, de l’industrie et de l’administration publique, ainsi que nos homologues provinciaux — pour connaître leur opinion sur les enjeux relatifs à la protection de la vie privée qui seront particulièrement importants pour les Canadiens d’ici à 2020. Nous avons aussi consulté la population dans le cadre de groupes de discussion.

Je remercie les intervenants et les citoyens qui ont pris le temps de participer à cette démarche extrêmement utile et de nous faire part de leur opinion.

Le rapport intitulé Priorités de protection de la vie privée du Commissariat 2015-2020 : Tracer un chemin vers une meilleure protection, qui est affiché sur notre site Web, résume les propos des individus et des intervenants consultés. Il présente également les quatre priorités retenues en expliquant comment nous avons l’intention d’y donner suite.

Même si nous ne pouvons pas anticiper ou contrôler la majeure partie du travail effectué par le Commissariat, Nous bénéficions tout de même d’une certaine latitude pour ce qui est de déterminer les vérifications que nous lançons, le travail d’examen de la conformité que nous entreprenons de notre propre chef, et le type de conseil et d’éducation du public que nous offrons.

Aller de l’avant avec les nouvelles priorités stratégiques

Les quatre priorités stratégiques retenues nous aideront à orienter et à cibler ces activités discrétionnaires au cours des cinq prochaines années.

L’économie des renseignements personnels

L’importance de l’information dans l’économie et la société actuelles axées sur l’information ont favorisé la marchandisation des renseignements personnels et l’élaboration de nouveaux modèles opérationnels articulés autour de l’utilisation des mégadonnées, de l’Internet des objets et des technologies mobiles.

Les lois canadiennes sur la protection des renseignements personnels sont fondées sur la capacité des citoyens à exercer un contrôle sur leurs renseignements personnels — et cette capacité repose sur la qualité du consentement. À une époque où l’analytique et les algorithmes permettent de trouver de nouvelles utilisations potentielles de l’information qui n’avaient jamais même pu être conçues ou imaginées, de nombreux participants à notre démarche se demandaient s’il était encore réaliste de solliciter un consentement ponctuel en échange de renseignements personnels.

Notre objectif à ce chapitre consiste à renforcer la protection de la vie privée et la confiance des gens pour leur permettre de participer avec assurance à une économie numérique novatrice.

Le corps comme source d’information

L’information générée par notre corps est à la fois personnelle et unique. Elle peut, à ce titre, être de nature très délicate. De plus en plus de renseignements sur notre corps sont recueillis, numérisés, répertoriés et analysés dans des bases de données biométriques et génétiques, ce qui peut avoir de profondes répercussions sur la vie privée. L’exploitation de cette information à des fins lucratives dans le commerce ou aux fins de la surveillance exercée par le gouvernement pourrait porter atteinte non seulement à la protection de nos renseignements personnels, mais aussi à l’intégrité de notre corps et à notre dignité en tant qu’être humain.

À l’heure actuelle, le gouvernement fédéral élargit l’utilisation qu’il fait du matériel génétique. Des modifications ont été apportées à la Loi sur l’identification par les empreintes génétiques en 2014. Le législateur a alors ajouté cinq nouvelles catégories de profil d’identification génétique, entre autres ceux des victimes de crime, des personnes disparues et de leurs parents, ainsi que des personnes qui fournissent volontairement des substances corporelles.

En parallèle, les institutions fédérales utilisent davantage les données biométriques comme identificateur. Ainsi, le projet de loi C-59, qui a été adopté en juin 2015, ne limite plus à certains ressortissants étrangers qui entrent au Canada le prélèvement des empreintes digitales. La prise et la conservation des empreintes digitales, d’une image numérisée de l’iris ou de la paume de la main et de photos du visage, en particulier si ces éléments concordent avec d’autres données que le gouvernement possède déjà, peuvent soulever de graves problèmes de protection de la vie privée. Le Commissariat se penchera sur des initiatives dans le cadre desquelles des institutions fédérales souhaitent utiliser des données concernant les Canadiens ou fournies par ceux-ci pour s’assurer que l’on reconnaît les répercussions des ces activités sur la vie privée et que l’on y donne suite.

Réputation et protection de la vie privée

Internet et la société numérique qu’il a engendrée ont eu une incidence profonde sur la gestion de la réputation personnelle. Lorsque les renseignements personnels sont publiés en ligne dans un contexte donné, il est parfois extrêmement difficile de les éliminer ou d’empêcher qu’ils soient utilisés dans d’autres contextes. Même si les gens évoluent et changent au fil du temps, les renseignements personnels affichés en ligne à leur sujet peuvent revenir les hanter à tout moment.

Dans le contexte du filtrage de sécurité, le gouvernement fédéral fait montre d’un intérêt croissant pour l’utilisation des renseignements personnels accessibles au public, notamment l’information affichée sur les sites de médias sociaux. Cette situation crée un risque de profilage selon lequel les gens pourraient être définis en fonction de leur passé numérique.

Notre objectif consiste à créer un environnement où les gens peuvent utiliser Internet pour explorer leurs champs d’intérêt sans craindre que leur trace numérique n’entraîne un traitement injuste.

Surveillance du gouvernement

Comme on l’explique au chapitre 3, le dernier exercice a été marqué au sein du Parlement par des changements radicaux dans le paysage entourant la sécurité nationale. Avec l’adoption du projet de loi C-51, Loi antiterroriste de 2015 — qui englobe la Loi sur la communication d’information ayant trait à la sécurité du Canada —, les Canadiens peuvent s’attendre à ce qu’une quantité croissante de leurs renseignements personnels soient communiquée à un plus large éventail d’institutions gouvernementales aux fins générales de contrer les « activités qui portent atteinte à la sécurité du Canada ».

En résumé, cette loi permet à toutes les institutions fédérales du Canada de communiquer toute information qu’elles ont recueillie concernant des Canadiens aux 17 ministères et organismes fédéraux dont le mandat, en tout ou en partie, est en lien avec la sécurité nationale pour autant que l’information « se rapporte » au mandat de l’institution destinataire à cet égard.

Comme je l’ai expliqué en détail au Parlement, le prix à payer sur le plan de la protection de la vie privée pour atteindre l’objectif de la loi, à savoir permettre la communication d’information pour détecter les menaces, me semble beaucoup trop élevé. Le législateur a ouvert la voie à une collecte et une communication disproportionnées des renseignements personnels de citoyens ordinaires respectueux de la loi. Cet état de choses laisse entrevoir un profilage et un recours à l’analytique de mégadonnées visant tous les Canadiens.

Entre autres préoccupations, le seuil établi pour autoriser la communication d’information — obligation qu’elle « se rapporte » à la sécurité nationale — met la barre beaucoup trop bas. J’ai recommandé de modifier le projet de loi de manière à autoriser plutôt la communication si elle est « nécessaire » ou « proportionnelle » au mandat de l’institution destinataire. De plus, aucune obligation claire concernant la conservation et la destruction des renseignements personnels n’est imposée aux organisations. Il s’agit d’une lacune flagrante.

Enfin, la communication supplémentaire de renseignements personnels autorisée par la législation n’est pas accompagnée d’un renforcement correspondant de la surveillance. En fait, seulement trois des 17 ministères et organismes autorisés à recevoir de l’information aux fins de la sécurité nationale en vertu de la loi, doivent faire l’objet d’une surveillance ou un examen indépendant effectué par un organisme distinct.

À court et à moyen terme, nous examinerons la façon dont sera mise en œuvre la législation sur la sécurité nationale, comme le projet de loi C-51, et nous ferons rapport sur le sujet. Nous avons l’intention d’exercer nos pouvoirs d’examen et d’enquête pour nous pencher sur les pratiques de collecte, d’utilisation et de communication des ministères et organismes exerçant des activités de surveillance, afin de nous assurer qu’elles sont conformes à la Loi sur la protection des renseignements personnels. Nous présenterons nos conclusions aux parlementaires et à la population et nous recommanderons des mesures en vue d’améliorer les politiques ou la législation selon les besoins.

Regard en avant

La majeure partie du présent rapport porte forcément sur l’examen de nos activités au cours de l’exercice écoulé, mais nous devons aussi nous tourner vers l’avenir.

Nous avons adopté des approches stratégiques pour traduire nos priorités pour la protection de la vie privée en mesures concrètes. À cette fin, nous préconiserons des moyens technologiques novateurs de protéger la vie privée; nous favoriserons une imputabilité accrue et une meilleure gouvernance de la protection des renseignements personnels; nous collaborerons dans la mesure du possible avec nos partenaires chargés de la surveillance de la protection de la vie privée; nous chercherons de nouvelles façons de joindre les citoyens et de les renseigner sur la protection de la vie privée; et nous nous attacherons à aider les groupes particulièrement vulnérables aux atteintes à la vie privée (notamment les jeunes et les personnes âgées).

Nous avons fixé ces priorités en vue d’atteindre l’objectif d’amener les Canadiens à exercer un meilleur contrôle sur leurs renseignements personnels, tout en accomplissant toutes les tâches qui nous sont confiées. J’ai le privilège de participer à cette avec le soutien et les conseils d'une équipe de personnes talentueuses et compétentes qui unissent leurs efforts pour protéger le droit des Canadiens à la vie privée.

La protection de la vie privée en chiffres

| Demandes de renseignements reçues au titre de la Loi sur la protection des renseignements personnels | 1 461 |

|---|---|

| Plaintes en vertu de la Loi sur la protection des renseignements personnels acceptées et actives | 1 040 |

| Plaintes en vertu de la Loi sur la protection des renseignements personnels acceptées et en suspensNote de bas de page 1 | 2 937 |

| Plaintes en vertu de la Loi sur la protection des renseignements personnels fermées à l’issue d’un processus de règlement rapide | 422 |

| Plaintes en vertu de la Loi sur la protection des renseignements personnels fermées à l’issue d’une enquête régulière | 1 485 |

| Évaluations des facteurs relatifs à la vie privée examinées — risque élevé | 51 |

| Évaluations des facteurs relatifs à la vie privée examinées — risque faible | 22 |

| Vérifications dans le secteur public menées à bien | 1 |

| Communication de renseignements par des organisations fédérales pour des raisons d’intérêt public | 266 |

| Lois concernant le secteur public fédéral examinées sous l’angle de leurs répercussions sur la vie privée | 14 |

| Politiques ou initiatives du secteur public examinées sous l’angle de leurs répercussions sur la vie privée | 38 |

| Comparutions devant des comités parlementaires sur des questions touchant le secteur public | 12 |

| Mémoires officiels présentés sur des questions touchant le secteur public | 11 |

| Autres contacts avec des parlementaires ou leur personnel (par exemple, correspondance avec les bureaux de députés ou de sénateurs) sur des questions touchant le secteur public | 19 |

| Discours prononcés et présentations données* | 99 |

| Visites sur le site Web principal* | 2 448 066 |

| Visites dans les blogues* | 1 103 262 |

| Visites sur la chaîne YouTube* | 39 812 |

| Tweets envoyés* | 743 |

| Personnes qui suivaient le Commissariat sur Twitter au 31 mars 2015 * | 9 426 |

| Publications diffusées* | 8 229 |

| Communiqués et annonces publiés* | 33 |

| * Activités qui ne se limitent pas à des questions touchant le secteur public, mais qui reflètent l’ensemble du travail accompli par le Commissariat entre le 1er avril 2014 et le 31 mars 2015 | |

Devant le Parlement : pleins feux sur la surveillance

Comme le commissaire l’a mentionné dans son message, l’exercice écoulé a été marqué par de grandes transformations au chapitre de la surveillance exercée par le gouvernement. Les répercussions éventuelles de ces changements sur la vie privée des Canadiens revêtent une importance cruciale pour le Commissariat.

Dans le cadre de l’établissement de nos priorités, il a été question à maintes reprises, au cours de nos consultations auprès des intervenants et des Canadiens participant aux groupes de discussion, de la capacité et du pouvoir toujours plus grands des organismes gouvernementaux de recueillir et de communiquer les renseignements personnels des Canadiens. Les préoccupations qu’ils ont formulées, de même que nos propres préoccupations, nous ont incités à faire de la surveillance du gouvernement l’une de nos quatre priorités stratégiquesNote de bas de page 2.

Certes, personne ne niera la nécessité d’assurer la sécurité du public, que la menace soit le terrorisme ou le risque que nos enfants soient victimes d’intimidation ou de harcèlement en ligne. Les Canadiens veulent être en sécurité et se sentir protégés, mais pas au détriment de leur vie privée. Bref, ils veulent à la fois la sécurité et la protection de leur vie privée. Soulignons que les participants aux groupes de discussion de 2014 voyaient généralement d’un bon œil la surveillance exercée par le gouvernement pour assurer la sécurité nationale et prévenir les actes criminels. Toutefois, lorsqu’on leur demandait leur opinion sur une surveillance qui viserait leurs propres communications, nombre d’entre eux n’aimaient pas l’idée que l’on établisse leur profil à leur insu et craignaient que cette pratique n’entraîne une violation des droits et libertés fondamentaux.

Plusieurs initiatives législatives ont attiré l’attention du Commissariat en 2014-2015. Celui-ci a par ailleurs fait part de ses préoccupations aux parlementaires en déposant des mémoires et en témoignant devant des comités de la Chambre des communes et du Sénat.

Examen de la surveillance exercée par le gouvernement

La période couverte par le présent rapport a été marquée par trois projets de loi particuliers qui s’entrecroisent du fait qu’ils renforcent la capacité du gouvernement à recueillir, à utiliser et à communiquer des renseignements personnels concernant des Canadiens sans le consentement de ces derniers.

**********

Projet de loi C-51

Le projet de loi C-51, Loi antiterroriste de 2015, a été déposé au Parlement en janvier 2015. Il englobe la Loi sur la communication d’information ayant trait à la sécurité du Canada (LCISC), qui confère à toutes les institutions fédérales le pouvoir discrétionnaire de communiquer des renseignements personnels recueillis auprès des Canadiens aux 17 ministères ou organismes fédéraux expressément mentionnés dont le mandat, en tout ou en partie, est en lien avec des « activités qui portent atteinte à la sécurité du Canada » — dans la mesure où l’information se rapporte au mandat de l’institution destinataire à cet égard.

Dans une résolution conjointe soumise avant le dépôt du projet de loi C-51, le commissaire fédéral et ses homologues provinciaux et territoriaux exhortaient le gouvernement fédéral à adopter une démarche fondée sur les données factuelles avant d’instaurer de nouvelles mesures législatives accordant des pouvoirs supplémentaires aux organismes de sécurité nationale.

Après le dépôt du projet de loi C-51, le Commissariat a exprimé dans des mémoires au Parlement ses nombreuses préoccupations concernant la LCISCNote de bas de page 3, et nous avons suivi avec grand intérêt le débat public animé et soutenu concernant ce projet de loi.

La LCISC, entrée en vigueur en août 2015, confère à 17 institutions gouvernementales dont le mandat comprend la sécurité nationale des pouvoirs pratiquement illimités pour surveiller les Canadiens ordinaires et établir leur profil grâce à l’analyse de mégadonnées, dans le but de repérer parmi eux ceux qui constituent une menace pour la sécurité.

Parmi les autres changements qu’il a proposés, le Commissariat a recommandé que le projet de loi autorise la communication de renseignements personnels par les institutions fédérales uniquement si elle est « nécessaire ou proportionnelle » au mandat conféré par la loi à l’institution concernant les « activités qui portent atteinte à la sécurité du Canada » et non simplement si la communication d’information « se rapporte » au mandat de l’institution destinataire. De plus, au lieu d’imposer au ministère qui communique l’information le fardeau de déterminer quelle information pourrait être nécessaire aux fins de la sécurité nationale, le projet de loi devrait obliger de façon explicite le ministère destinataire — qui aurait vraisemblablement les compétences voulues — à déterminer si l’information est effectivement nécessaire pour des fins liées à son mandat de sécurité et, dans le cas contraire, il devrait exiger que ce ministère détruise l’information sans attendre.

Autres témoignages devant des comités et mémoires déposés au Parlement sur des questions touchant le secteur public en 2014-2015

Outre les questions traitées en détail dans le présent rapport, le Commissariat a donné des avis aux parlementaires dans de nombreux autres dossiers touchant le secteur public :

- Comparution devant le Comité sénatorial de la sécurité nationale et de la défense concernant les mesures de sécurité à la frontière de l’Agence des services frontaliers du Canada (ASFC) — le 28 avril 2014

- Projet de loi C-31, la Loi no 1 sur le plan d’action économique de 2014 — Mémoire présenté au Comité sénatorial permanent des finances nationales — le 13 mai 2014

- Projet de loi C-247, Loi élargissant le mandat de Service Canada en cas de décès d’un citoyen canadien ou d’un résident canadien — Mémoire présenté au Comité permanent des ressources humaines, du développement des compétences, du développement social et de la condition des personnes handicapées (HUMA) — le 29 octobre 2014

- Comparution devant le Comité sénatorial permanent des affaires sociales, des sciences et de la technologie concernant la Section 17 du projet de loi C-43, Loi no 2 sur le plan d’action économique de 2014, Modification de la Loi sur l’identification par les empreintes génétiques — le 5 novembre 2014

- Projet de loi C-32, Loi édictant la Charte canadienne des droits des victimes et modifiant certaines lois, aussi connu comme la Charte canadienne des droits des victimes — Mémoire présenté au Comité permanent de la justice et des droits de la personne (JUST) — le 13 novembre 2014

- Comparution devant le Comité permanent des Finances de la Chambre des communes sur la Partie IV du projet de loi C-43 (Loi no 2 sur le plan d’action économique de 2014) — le 24 novembre 2014

- Projet de loi C-520, Loi sur l’impartialité politique des bureaux des agents — Mémoire présenté au Comité sénatorial permanent des finances nationales — le 28 janvier 2015

- Comparution devant le Comité permanent de la justice et des droits de la personne (JUST) de la Chambre des communes au sujet du Projet de loi C-26, Loi sur les peines plus sévères pour les prédateurs d’enfants — le 16 février 2015

- Comparution devant le Comité permanent des Finances de la Chambre des communes sur le financement du terrorisme au Canada et à l’étranger — le 31 mars 2015

Notre mémoire soulevait également les préoccupations suivantes concernant le projet de loi :

- il n’établit aucune limite claire quant à la période de conservation de l’information;

- il n’exige pas que la communication d’information fasse l’objet d’ententes écrites;

- il n’offre aucun recours judiciaire aux personnes touchées par une collecte, une utilisation ou une communication inappropriées de leurs renseignements personnels.

Ces préoccupations ont été accentuées par l’absence de dispositions prévoyant une forme quelconque de surveillance ou d’examen de la communication, de la collecte, de l’utilisation et de la conservation de renseignements personnels autorisées par le projet de loi C-51. En fait, seuls trois des 17 ministères et organismes autorisés à recevoir l’information doivent faire l’objet d’une surveillance ou d’un examen effectué par un organisme indépendant distinct. Un examen indépendant est d’autant plus essentiel que la communication d’information se fera souvent sous le sceau du secret.

Projet de loi C-13

En novembre 2014, dans un mémoire présenté au Comité sénatorial permanent des affaires juridiques et constitutionnelles et au cours de sa comparution devant ce comité, le commissaire a exposé en détail de nombreuses préoccupations suscitées par le projet de loi C-13, Loi sur la protection des Canadiens contre la cybercriminalité. Le Commissariat s’est déclaré favorable à l’objectif premier du projet de loi, plus précisément les articles créant de nouvelles infractions criminelles pour combattre la cyberintimidation et d’autres formes d’exploitation et de harcèlement en ligne — des activités qui présentent manifestement toutes de graves risques d’atteinte à la dignité individuelle et à la vie privée de tous les citoyens qui utilisent les réseaux sociaux et les communications en ligne.

Par ailleurs, le pouvoir de recueillir les renseignements personnels des Canadiens — élargi en vertu du projet de loi — va toutefois trop loin en abaissant le seuil à partir duquel les autorités peuvent obtenir une ordonnance de production obligeant un fournisseur de services Internet à transmettre de l’information sur ses abonnés. En pareil cas, il suffit qu’un fonctionnaire public soupçonne une personne de s’adonner à une activité illégale pour fouiller dans sa vie numérique, par opposition au seuil plus élevé prévu par la loi exigeant des « motifs raisonnables de croire » qu’une perquisition ferait la preuve qu’un crime particulier a été commis.

À cet égard, la définition trop large du terme « fonctionnaire public » énoncée dans le projet de loi C-13 pourrait donner lieu à la collecte de renseignements personnels à des fins très variées. Autrement dit, selon le seuil abaissé, le projet de loi autoriserait non seulement les policiers, mais aussi les préfets, les agents des pêches et les maires, entre autres, à avoir accès en toute légitimité aux renseignements personnels des Canadiens.

En outre, dans son témoignage devant le Comité en novembre 2014, le commissaire a soulevé des préoccupations concernant l’absence d’un mécanisme de reddition de comptes « permettant aux Canadiens de tenir le gouvernement responsable de l’exercice de ces nouveaux pouvoirs importants et lorsqu’il effectue des demandes sans mandat ». Le commissaire a également fait part de son inquiétude concernant la clause d’immunité du projet de loi C-13, qui vise à protéger contre d’éventuelles poursuites les personnes qui communiquent de leur plein gré des renseignements personnels à la suite de demandes d’accès sans mandat émanant du gouvernement. Il a souligné que cette clause était ambigüe, car elle était formulée quelques mois seulement après l’arrêt unanime de la Cour suprême du Canada dans R. c. Spencer, qui limitait clairement les perquisitions sans mandat aux situations où il y a des circonstances contraignantes, une loi qui n’a rien d’abusif ou de l’information qui ne fait pas l’objet d’une attente raisonnable en matière de vie privée.

Le projet de loi C-13 a été adopté sans amendement en décembre 2014.

Projet de loi C-44

Le projet de loi C-44, Loi modifiant la Loi sur le Service canadien du renseignement de sécurité et d’autres lois, a été déposé à la Chambre des communes en octobre 2014. Il proposait d’autoriser explicitement le Service canadien du renseignement de sécurité (SCRS) à exercer ses activités à l’extérieur du Canada. Il n’est pas inconcevable — en fait, il semble probable — que cette mesure accroîtrait la communication d’information avec des partenaires étrangers.

Comme nous l’avons vu, la communication d’information avec des gouvernements étrangers peut entraîner de graves atteintes aux droits de la personne, voire des cas de torture — le cas bien connu de Maher Arar, citoyen canadien innocent détenu et torturé en Syrie pendant près d’un an en constitue un exemple. En 2006, la commission d’enquête O’Connor a conclu que les représentants canadiens avaient fort probablement fourni aux autorités américaines des renseignements inexacts sur M. Arar, ce qui a entraîné son expulsion en Syrie.

Dans des mémoires présentés au Comité sénatorial permanent de la sécurité nationale et de la défense et au Comité permanent de la sécurité publique et nationale, le commissaire a recommandé d’ajouter au projet de loi des dispositions empêchant toute communication d’information par le SCRS qui entraînerait une violation des obligations internationales du Canada, notamment à titre de signataire de la Convention des Nations Unies contre la torture et autres peines ou traitements cruels, inhumains ou dégradants.

Le projet de loi C-44 a été adopté sans amendement et a reçu la sanction royale en avril 2015.

**********

Dans l’ensemble, tous les projets de loi analysés ici sont reliés par un fil conducteur : chacun élargira le pouvoir du gouvernement et de ses agents de recueillir, d’utiliser et de communiquer les renseignements personnels des Canadiens à leur insu et sans leur consentement ainsi que sans augmentation proportionnée de la surveillance ou de l’examen indépendant afin de s’assurer que ces pouvoirs ne sont pas utilisés à mauvais escient ou de façon abusive.

Ensemble, ces initiatives ont créé ce que l’on ne peut décrire que comme un « changement radical » pour le droit à la vie privée au Canada. Au cours des mois et des années à venir, le Commissariat continuera tout particulièrement à s’assurer que les pouvoirs conférés au gouvernement en vertu de ces nouvelles lois sont exercés dans le respect de la vie privée.

Dans la foulée de l’établissement de nos priorités, nous nous sommes fixé comme objectif de contribuer à l’adoption et à la mise en œuvre de lois et d’autres mesures qui assurent de façon manifeste la sécurité nationale et la protection de la vie privée.

Déjà, en ce qui concerne les dispositions du projet de loi C-13 portant sur l’accès légitime, nous avons collaboré avec d’autres intervenants pour élaborer à l’intention du secteur privé des lignes directrices en vue de l’établissement de normes régissant la production de rapports de transparence et de rapports redditionnels concernant la communication de renseignements personnels par les entreprises aux organismes chargés de l’application de la loi. Le Commissariat a également demandé aux institutions fédérales de commencer à publier elles-mêmes des rapports de transparence relativement aux demandes de renseignements sur des clients qu’elles adressent aux organisations du secteur privé.

L’an dernier, le Commissariat a procédé à un examen de la pratique de la Gendarmerie royale du Canada (GRC) consistant à recueillir sans mandat des renseignements sur les abonnées auprès des fournisseurs de services de télécommunications. À l’issue de cet examen, il a recommndé à la GRC de mettre en place un mécanisme de surveillance et de production de rapports concernant la collecte de renseignements en pareil cas. La mise en œuvre de cette recommandation progresse plus lentement que prévu. Comme le nouveau gouvernement s’est engagé à promouvoir l’ouverture et la transparence au sein des institutions fédérales, nous espérons qu’il prendra des mesures à cet égard.

Regard en avant

À court terme, à la lumière de l’examen des évaluations des facteurs relatifs à la vie privée, nous formulerons des recommandations dans le but d’atténuer les risques d’atteinte à la vie privée associés à la Loi antiterroriste de 2015 récemment adoptée.

À l’avenir, nous examinerons la façon dont sera mise en œuvre la législation sur la sécurité nationale et nous ferons rapport sur le sujet. Nous exercerons nos pouvoirs d’examen et d’enquête pour nous pencher sur les pratiques de collecte, d’utilisation et de communication des institutions fédérales exerçant des activités de surveillance, afin de nous assurer qu’elles se conforment à la Loi sur la protection des renseignements personnels. Nous présenterons nos conclusions aux parlementaires et à la population et nous recommanderons des mesures en vue d’améliorer les politiques ou la législation selon les besoins.

Atteintes à la sécurité des données : renforcement des incitatifs pour mieux gérer les risques, prévenir la perte de données et maintenir la confiance des Canadiens

Avec les nouveaux moyens à leur disposition et leurs nouveaux pouvoirs de collecte de renseignements personnels, les institutions fédérales détiennent de plus en plus de renseignements nous concernant — des données stockées à divers endroits et sur divers supports, qui sont utilisées, communiquées et transmises dans toute une gamme de formats et à des fins de plus en plus variées.

Chacune de ces transactions de données, et d’innombrables autres, ajoutent un niveau de risque supplémentaire de communication des renseignements personnels, que ce soit de façon accidentelle ou délibérée ou en raison d’une défaillance technique.

Les renseignements personnels des Canadiens sont régulièrement recueillis et utilisés par les institutions fédérales, par nécessité de se conformer à la loi, et non par choix personnel. Bien souvent, ces renseignements sont de nature très délicate. C’est pourquoi la diligence qu’exercent les institutions doit satisfaire aux normes les plus strictes. Il n’est sans doute pas raisonnable de s’attendre à la perfection absolue à cet égard, mais les institutions doivent élaborer, appliquer et suivre des procédures rigoureuses pour assurer une protection des renseignements personnels répondant aux attentes des Canadiens. Toute lacune à cet égard risque de miner la confiance du public.

De nombreux participants à une série de groupes de discussions organisés par le Commissariat à l’automne 2014 ont cité les atteintes à la sécurité des données pour souligner leurs préoccupations concernant la capacité du gouvernement à traiter comme il se doit leurs renseignements personnels.

Des préoccupations similaires sont ressorties d’un sondage mené auprès de quelque 1 500 Canadiens pour le compte du Commissariat à l’automne dernier : près du tiers des répondants ont indiqué ne pas avoir confiance dans la capacité du gouvernement à s’assurer que leurs renseignements ne seraient pas perdus, volés ou utilisés à mauvais escient.

2014-2015 : Début de la déclaration obligatoire

Au cours du dernier exercice, les institutions fédérales ont déclaré au Commissariat 256 atteintes à la sécurité des données. Il s’agit d’une hausse par rapport aux 228 atteintes déclarées au cours de l’exercice précédent — lesquelles étaient deux fois plus nombreuses comparativement à l’exercice antérieur.

Comme le commissaire l’a mentionné dans son message, l’exercice 2014-2015 constituait le premier exercice où les institutions étaient tenues de déclarer les atteintes à la sécurité des données, puisque le régime en place auparavant reposait sur la déclaration volontaire. Cette nouvelle exigence devrait permettre d’établir un point de référence plus clair aux fins de comparaison à l’avenir.

En vertu de la version mise à jour de la Directive sur les pratiques relatives à la vie privée du président du Conseil du Trésor, qui est entrée en vigueur en mai 2014, toutes les atteintes substantielles à la vie privée doivent être déclarées au Commissariat et au Secrétariat du Conseil du Trésor du Canada. La directive donne une orientation pour aider à établir la distinction entre une « atteinte substantielle » et une atteinte ayant moins de répercussions et présentant un risque qui peut être géré à l’interne, sans déclaration officielle. En bref, les atteintes substantielles à la vie privée dévoilent des renseignements personnels de nature délicate et pourraient raisonnablement causer des dommages ou des préjudices graves à un ou à de nombreux individus.

La déclaration obligatoire des atteintes à la vie privée s’étend au secteur privé

Un peu plus d’un an après l’entrée en vigueur de la directive du président du Conseil du Trésor sur la déclaration obligatoire des atteintes substantielles à la vie privée mettant en cause les institutions fédérales, le projet de loi S-4, Loi sur la protection des renseignements personnels numériques, a reçu la sanction royale. La nouvelle loi a modifié la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE), entre autres en exigeant que les organisations avisent les personnes touchées par des atteintes à la sécurité « présentant un risque réel de préjudice grave » et qu’elles les déclarent ces atteintes au Commissariat.

En outre, une organisation devra aviser toute autre organisation ou institution gouvernementale si elle estime que l’autre organisme pourrait réduire le risque de préjudice. Par exemple, un détaillant pourrait envoyer un avis à une banque émettrice de cartes de crédit ou à un organisme chargé de l’application de la loi.

Au moment de la rédaction du présent rapport, le gouvernement fédéral élaborait le règlement appelé à préciser les nouvelles exigences. L’obligation de déclarer les atteintes à la vie privée entrera en vigueur uniquement lorsque le règlement s’appliquera.

L’obligation de déclarer les atteintes substantielles à la vie privée constitue un pas en avant, mais on ne peut affirmer avec certitude que l’augmentation du nombre d’atteintes déclarées en 2014-2015 est entièrement attribuable à la directive révisée. Il se peut tout simplement que les institutions fassent preuve d’une plus grande diligence à cet égard. Nous avons constaté que 10 % des institutions assujetties à la Loi sur la protection des renseignements personnels avaient déclaré une atteinte au cours du dernier exercice, ce qui correspond au taux de déclaration volontaire enregistré au cours du cycle précédent.

Lorsqu’une atteinte substantielle est déclarée au Commissariat, le commissaire peut, s’il a des motifs raisonnables de le faire, prendre l’initiative d’une enquête pour déterminer ce qui s’est passé et pour quelles raisons, et recommander des améliorations aux pratiques de gestion des renseignements personnels pour éviter tout incident similaire à l’avenir.

Comme l’illustrent les incidents résumés ci-après, les institutions peuvent généralement éviter les atteintes à la sécurité des données, mais seulement si elles accordent la priorité à la sécurité des renseignements personnels des Canadiens et qu’elles l’intègrent à leur culture organisationnelle. Il est tout aussi important que les institutions soient préparées à réagir efficacement et de façon appropriée en cas d’atteinte, de façon à atténuer les répercussions sur les personnes touchées.

Version textuelle

Ventilation des atteintes à la sécurité des données

| Atteintes déclarées | 256 | |

|---|---|---|

| Communication accidentelle | 187 | 73 % |

| Accès non autorisé | 34 | 13 % |

| Perte | 27 | 11 % |

| Vol | 8 | 3 % |

Atteintes à la sécurité des données à l’Agence du revenu du Canada

En vertu de son mandat, l’Agence du revenu du Canada (ARC) traite une grande quantité de renseignements personnels de nature délicate concernant les Canadiens. En 2014-2015, elle a déclaré au Commissariat plusieurs atteintes attribuables à divers facteurs, dont la communication accidentelle, le vol et l’accès non autorisé. On trouvera ci-après un exemple d’incident pour chaque catégorie.

Communication accidentelle de renseignements sur des contribuables au service journalistique anglophone de la Société Radio-Canada

En novembre 2014, l’ARC a avisé le Commissariat que les renseignements personnels de plus de 1 000 personnes et entreprises avaient été transmis par inadvertance à un journaliste du service journalistique anglophone de la Société Radio-Canada (SRC). La SRC a diffusé un reportage en se fondant sur l’information reçue, entre autres le nom de certaines personnes touchées ainsi que des détails d’un crédit d’impôt particulier qu’elles avaient demandé. Neuf personnes ont déposé une plainte contre l’ARC auprès du Commissariat. Plusieurs autres se sont également plaintes du fait que SRC avait communiqué leurs renseignements personnels sans leur consentement.

Notre enquête a confirmé que les renseignements transmis à la SRC étaient en fait destinés au Service canadien d’appui aux tribunaux administratifs (SCATA). Ils ont été livrés aux bureaux de la SRC par suite d’un mélange dans les lettres d’accompagnement. Des employés du bureau de l’accès à l’information et de la protection des renseignements personnels (BAIPRP) de l’Agence avaient constaté l’erreur initiale et l’avaient corrigée la veille, mais d’autres employés qui n’étaient pas au courant de l’incident ont répété l’erreur en l’absence de leurs collègues qui avaient remédié à la situation.

Cette atteinte aurait pu être évitée si l’ARC avait mis en place des procédures obligeant le personnel de son BAIPRP à consigner les demandes de renseignements et à suivre l’état d’avancement de leur traitement. À l’issue de notre enquête, nous avons conclu que les plaintes contre l’ARC étaient fondées. En ce qui concerne les plaintes déposées contre la SRC, nous avons conclu qu’elles étaient non fondées car la Loi sur la protection des renseignements personnels ne s’applique pas aux renseignements personnels recueillis, utilisés ou communiqués par la SRC à des fins journalistiques, artistiques ou littéraires.

Colmatage de la faille Heartbleed

L’intrusion dans les réseaux constitue une menace constante à la sécurité des renseignements personnels stockés dans les bases de données publiques et privées. Une gestion du risque appropriée consiste notamment à être prêt à réagir rapidement en cas d’atteinte à la sécurité des données. En avril 2014, en tirant parti de la faille Heartbleed (faille de sécurité touchant certains logiciels qu’utilisent des sites Web « sécurisés » pour crypter des noms d’utilisateur, des mots de passe et des renseignements financiers), un intrus a eu accès aux numéros d’assurance sociale et à d’autres renseignements personnels de quelque 900 contribuables. L’ARC a été victime de cette intrusion, mais elle a pu réagir rapidement et fermement.

L’Agence a notamment mis à l’arrêt son système de dépôt électronique à l’approche de la date limite de dépôt des déclarations d’impôt sur le revenu, renforcé la surveillance de ses systèmes informatiques pour détecter les intrusions, envoyé une lettre recommandée à chaque personne touchée par l’intrusion et établi une ligne sans frais expressément pour les victimes de l’intrusion. Elle a également offert aux personnes touchées l’accès à des services de protection du crédit et marqué leur compte à l’ARC afin que l’on puisse y détecter toute activité non autorisée. L’Agence a de plus indiqué à Emploi et Développement social Canada les numéros d’assurance sociale compromis pour que ce ministère puisse surveiller lui aussi les comptes en question.

Accès non autorisé aux dossiers de contribuables

En 2014-2015, l’ARC a déclaré deux cas d’accès non autorisé survenus en 2012. Ces deux incidents mettent en évidence le risque associé au fait qu’une large gamme d’employés avaient accès aux renseignements personnels des contribuables.

En août 2012, l’Agence a constaté qu’un employé de son Bureau des services fiscaux de London-Windsor avait consulté les comptes de 170 personnes. Quelques mois plus tard, soit en janvier 2013, un employé du même bureau a consulté 169 comptes. Les comptes des contribuables touchés contenaient une grande quantité de renseignements personnels de nature délicate — nom, adresse, numéro d’assurance sociale, renseignements sur le revenu, renseignements bancaires, etc. Dans les deux cas, les données de certains comptes avaient été modifiées.

L’ARC a avisé les personnes touchées de l’atteinte en précisant qu’elles pouvaient porter plainte auprès du Commissariat. Elle a pris des mesures disciplinaires contre les employés en cause dans les deux incidents et donné à son personnel une formation supplémentaire sur la protection des renseignements personnels. Notre vérification de l’ARC effectuée en 2013 nous a permis de constater la nécessité pour l’Agence de renforcer son système national de piste de vérification en ligne et son processus de journalisation pour mieux se protéger contre l’accès non autorisé aux renseignements personnels des contribuables. L’ARC a indiqué qu’elle prenait des mesures en réponse à cette recommandation.

Dans les exemples tirés du dernier exercice, l’ARC a déployé des efforts pour nous informer des incidents et montré qu’elle prend ces questions au sérieux. Dans certains cas, comme dans l’incident de la faille Heartbleed, l’Agence a rapidement pris des mesures énergiques pour protéger les renseignements personnels. En revanche, dans d’autres cas cités en exemple, les problèmes constatés dans le passé se sont répétés en raison de processus inadéquats que l’Agence s’est engagée à corriger et sur lesquels nous effectuerons un suivi.

Comme nous l’avons mentionné, le Commissariat a effectué en 2013 une vérification de l’ARC qui portait principalement sur les mécanismes de contrôle de l’accès aux renseignements personnels. Nous avions alors formulé 13 recommandations touchant de nombreux aspects, entre autres la déclaration des atteintes à la vie privée, la surveillance des droits d’accès des employés, les évaluations de la menace et du risque pour les systèmes de technologie de l’information et l’évaluation des facteurs relatifs à la vie privée pour les nouveaux programmes entraînant des modifications à la gestion des renseignements personnels.

L’ARC était d’accord avec toutes nos recommandations et nous a présenté un plan faisant état des mesures correctives prévues. Nous ferons à l’hiver 2016 un suivi des progrès réalisés par l’Agence à l’égard de ses engagements et poursuivrons nos échanges avec elle concernant ses pratiques de traitement des renseignements personnels.

Atteintes causées par l’utilisation d’enveloppes à fenêtre

Santé Canada — Programme d’accès à la marihuana à des fins médicales

En 2013, Santé Canada a fait parvenir à plus de 41 000 personnes partout au pays une lettre les informant de modifications prévues au Programme d’accès à la marihuana à des fins médicales (PAMFM). Comme ses enveloppes préimprimées n’étaient pas compatibles avec l’équipement automatisé utilisé par Postes Canada, on a envoyé les lettres dans des enveloppes à fenêtre qui révélaient non seulement le nom et l’adresse du destinataire, mais aussi ceux de l’expéditeur, en l’occurrence le PAMFM.

Santé Canada n’a pas déclaré cette atteinte à la sécurité des données, mais il a affiché sur son site Web un avis indiquant qu’« en raison d’une erreur administrative, l’étiquette des enveloppes indiquait qu’elles avaient été envoyées par le Programme ». Le commissaire a jugé qu’il avait des motifs raisonnables de prendre l’initiative d’une enquête sur le ministère — une enquête englobant les 339 plaintes déposées par les destinataires des lettres.

Les plaignants alléguaient que Santé Canada avait communiqué leurs renseignements personnels sans leur consentement et faisaient état des nombreuses conséquences graves susceptibles d’en découler, notamment l’atteinte à leur réputation et la crainte de perdre leur gagne-pain si leur employeur apprenait qu’ils consommaient de la marihuana à des fins médicales.

Notre enquête nous a amenés à conclure que Santé Canada avait communiqué des renseignements personnels de nature délicate sans le consentement des personnes visées, bien que le ministère prétende le contraire et qu’il s’agisse d’un incident survenu par inadvertance. Depuis l’incident, le ministère a mis en place des procédures strictes pour les envois postaux afin de protéger les renseignements personnels de ses clients.

Service des poursuites pénales du Canada — Communication des numéros d’assurance sociale indiqués sur des relevés d’impôt

Des enveloppes à fenêtre sont également à l’origine de la communication non autorisée de renseignements personnels par le Service des poursuites pénales du Canada (SPPC), mais cette institution a réagi à l’atteinte de façon très dynamique.

En février 2015, le SPPC a indiqué avoir envoyé par la poste à 65 employés des relevés d’impôt dans des enveloppes à fenêtre trop grandes, si bien que l’on pouvait voir le numéro d’assurance sociale des destinataires dans la fenêtre. Dès qu’il a constaté l’erreur, le Service a informé verbalement les personnes touchées. Il leur a ensuite fait parvenir une lettre expliquant la nature de l’atteinte, leur offrant un service de protection pour surveiller l’activité dans leur dossier de crédit afin de détecter toute fraude ou tout vol d’identité éventuel pendant un an et leur conseillant de surveiller leurs relevés financiers afin d’y détecter doute activité douteuse. La lettre mentionnait également aux employés qu’ils pouvaient porter plainte auprès du Commissariat.

Le SPPC a été en mesure de vérifier que toutes les enveloppes, à l’exception de deux, avaient été livrées aux destinataires. Pour l’une des deux enveloppes non distribuées, l’adresse était celle d’un immeuble démoli; dans l’autre cas, l’enveloppe n’a pas été retrouvée. Le SPPC a indiqué qu’en plus de mettre fin à l’utilisation des enveloppes à fenêtre pour les relevés d’impôt, il indiquerait une adresse de retour pour que le courrier non distribuable puisse lui être renvoyé.

Citoyenneté et Immigration Canada — Atteinte à la sécurité des données transfrontières

Dans le cadre de leur coopération sur les questions de sécurité, le Canada et les États-Unis ont mis en place un système informatique leur permettant d’échanger de l’information sur les ressortissants d’autres pays qui demandent un visa ou un permis de voyage. Au Canada, cette information est stockée dans le Système mondial de gestion des cas (SMGC) à Citoyenneté et Immigration Canada (CIC). Il peut arriver à l’occasion — par exemple, en cas de changement de statut en matière d’immigration — qu’un deuxième dossier soit créé pour une personne. Le SMGC est programmé de façon à détecter ces « dossiers de client en double » pour s’assurer que les renseignements personnels périmés ou protégés ne sont pas communiqués aux autorités américaines.

À cinq reprises en 2014, lorsque les autorités américaines ont interrogé le système sur des clients qui avaient deux dossiers, le système a affiché les deux dossiers en raison d’un problème technique. Pour chaque personne touchée, l’un des dossiers mentionnait que le Canada avait refusé d’émettre un visa de séjour, tandis que l’autre indiquait que la personne avait le statut de résident permanent au Canada. Or, en vertu d’une entente conclue entre les deux pays, il est interdit de communiquer de l’information sur des citoyens ou des résidents permanents au Canada et aux États-Unis; le fait qu’un visa leur avait été refusé par le passé n’aurait donc pas dû être communiqué.

La première des cinq atteintes est survenue en avril 2014 — soit deux mois après que Citoyenneté et Immigration Canada avait modifié le SMGC pour corriger le problème en question —, mais elle n’a été constatée qu’en juillet, au cours d’une vérification manuelle qu’effectue CIC tous les trimestres aux fins de contrôle de la qualité.

À la suite des atteintes les plus récentes, Citoyenneté et Immigration Canada a appliqué une autre solution technique pour corriger le problème. Le ministère vérifie maintenant toutes les semaines les transactions avec les États-Unis. Si CIC avait instauré un calendrier de surveillance aussi rigoureux lorsqu’il a effectué la première correction, les atteintes survenues entre avril et juillet auraient pu être évitées. À l’issue de notre examen, nous avons recommandé au ministère de continuer à surveiller sur une base hebdomadaire les transactions avec les États-Unis pour s’assurer que le SMGC ne présente plus de problèmes techniques de cette nature. Nous lui avons aussi recommandé de prévoir, après tout changement au système, une période de vérifications plus fréquentes afin de pouvoir corriger rapidement toute anomalie éventuelle.

Conseil national de recherches Canada — Intrusion dans le réseau

L’instauration de protocoles appropriés pour le traitement des renseignements personnels permet d’éviter l’erreur humaine, mais une atteinte majeure à la sécurité des données survenue au Conseil national de recherches du Canada (CNRC) fait ressortir l’importance de s’assurer que l’information n’est pas vulnérable aux points faibles de l’infrastructure de technologie de l’information (TI).

En juillet 2014, le CNRC a déclaré une intrusion dans son réseau informatique. En plus de mettre le réseau à l’arrêt pendant une longue période, il a informé le Commissariat que l’intrus avait peut-être pu consulter les renseignements personnels d’employés et de clients actuels et passés de l’organisme — soit environ 50 000 personnes en tout.

Au cours de notre examen, nous avons constaté que le CNRC avait déjà commencé à mettre en œuvre un plan d’action prévoyant notamment la reconstruction de son infrastructure de TI et le renforcement de la culture de sécurité au sein de l’organisme. Selon nous, le Commissariat n’avait aucune autre mesure à prendre à ce moment-là. Nous nous attendons à ce que le CNRC effectue les évaluations du risque d’atteinte à la sécurité qui s’imposent alors qu’il reconstruit son infrastructure et passe au nouveau système d’exploitation. Il devrait notamment prévoir une certification et une accréditation progressives de tous les systèmes et services et, au besoin, des évaluations des facteurs relatifs à la vie privée et des évaluations de la menace et du risque afin d’atténuer tous les risques d’atteinte à la vie privée décelés.

**********

À mesure que l’activité numérique augmente et que les organismes publics continuent de trouver de nouvelles façons d’utiliser les renseignements personnels pour de nouvelles initiatives, il faut accorder une importance croissante à la sécurité de ces données.

Lorsqu’elles planifient de nouvelles initiatives, les institutions doivent être mises au courant des incidents antérieurs, comme ceux mentionnés dans le présent rapport, afin de mettre en œuvre des mesures proactives pour prévenir le plus possible les atteintes à la sécurité des données.

À cette fin, elles doivent non seulement protéger les données qu’elles recueillent, mais aussi gagner et maintenir la confiance des citoyens auxquelles elles fournissent leurs services.

Vérification : protection des renseignements personnels et dispositifs de stockage portables

Points saillants

L’utilisation des dispositifs de stockage portables (DSP) est très répandue au sein des institutions fédérales. Malgré les politiques, les processus et les contrôles entourant leur utilisation, il y a d’importantes possibilités d’améliorer la gestion et la protection de ces dispositifs. Ainsi, parmi les entités sélectionnées aux fins d’examen :

- environ 70 % n’avaient pas évalué en bonne et due forme les risques associés à l’utilisation de tous les types de DSP;

- plus de 90 % n’avaient pas fait l’inventaire et le suivi de l’ensemble de ces dispositifs tout au long de leur cycle de vie;

- plus de 85 % ne tenaient pas de registre confirmant que les données conservées sur les DSP excédentaires ou défectueux avaient été détruites de façon sécuritaire;

- environ 55 % n’avaient pas évalué les risques d’atteinte à la sécurité des renseignements personnels qui résultent de l’absence de contrôles visant à empêcher l’utilisation de DSP non autorisés.

Il existe un registre des téléphones intelligents actifs, mais l’identité des utilisateurs n’est généralement pas connue. De plus, des contrôles normalisés doivent encore être mis en place de façon uniforme.

Les entités fédérales qui autorisent l’utilisation des DSP sans avoir mis en place les contrôles appropriés s’exposent à plusieurs risques :

- perte de données confidentielles ou de renseignements personnels, ou accès non autorisé à cette information, ce qui porterait préjudice au gouvernement et aux citoyens;

- érosion de la confiance du public et risque élevé d’atteinte à la réputation;

- coûts considérables associés à la perte de données et aux efforts de récupération des données.

Introduction

Les DSP sont des accessoires électroniques servant au stockage des données numériques. En général, ils sont de petite taille et faciles à utiliser. Il peut s’agir, par exemple, d’ordinateurs portables, de tablettes électroniques, de téléphones intelligents, de disques durs externes, de clés USB et de disques optiques.

La capacité de stockage des DSP, de même que leur portabilité et leur facilité d’utilisation, en font des outils prisés et fort utiles. Dans bien des cas, il est rapide et facile d’y copier des données émanant des réseaux du gouvernement.

Les DSP présentent de nombreux avantages, mais ils posent aussi certains risques d’atteinte à la vie privée et à la sécurité. En raison de leur taille et de leur portabilité, ils peuvent facilement être perdus, égarés ou volés. L’utilisation de ces dispositifs peut accroître le risque de perte de données par une institution et, par le fait même, le risque d’accès non autorisé aux données. L’accès non autorisé aux données pourrait avoir de graves conséquences pour les personnes — pertes financières, atteinte à la réputation, atteinte à la sécurité personnelle, etc.

Lorsque l’information stockée sur un dispositif portable est sensible, les répercussions de la perte du dispositif peuvent être encore plus graves. Les risques d’atteinte à la vie privée découlant de la perte d’un dispositif de stockage portable au sein du gouvernement sont d’autant plus graves que les fonds de renseignements personnels de nature délicate du gouvernement sont très volumineux.

À la suite de nombreuses atteintes à la sécurité des données, notamment la perte, en 2012, d’un disque dur portable contenant des renseignements personnels concernant des bénéficiaires de prêts d’études, le Commissariat a annoncé son intention de vérifier les pratiques de gestion des DSP dans l’ensemble du gouvernement.

Objectif de la vérification

La vérification visait à déterminer si les entités fédérales avaient mis en place des contrôles adéquats pour protéger les renseignements personnels stockés sur les DSP.

Afin d’éviter la perte ou le vol des données stockées sur les DSP, les entités fédérales utilisant ces dispositifs devraient avoir mis en place des mesures appropriées pour protéger les renseignements personnels. Selon nous, ces entités devraient être dotées d’un système de gouvernance à l’appui de la gestion et de l’utilisation des DSP. Elles devraient également avoir établi des processus administratifs pour faire l’inventaire et le suivi des DSP tout au long de leur cycle de vie. Plus important encore, elles devraient avoir mis en place des contrôles, entre autres des mesures de sécurité physiques et technologiques, pour assurer la protection contre tout accès non autorisé aux données sensibles.

En mai 2014, soit six mois après le début de notre vérification, le Secrétariat du Conseil du Trésor du Canada a publié un Avis de mise en œuvre de la Politique sur la technologie de l’informationNote de bas de page 4 sur l’utilisation sécurisée des supports de stockage de données portatifs au gouvernement du Canada. L’avis donne aux institutions des instructions sur la gestion des DSP, y compris la mise en place de contrôles physiques et de contrôles de sécurité. De nombreuses autres dispositions que renferme l’avis reflètent les attentes énoncées pour les besoins de la vérification et confirment l’importance de protéger les DSP et l’information qui y est conservée.

Sélection des entités vérifiées

Au début de notre vérification, nous avons effectué un sondage auprès de 49 entités fédérales. Les participants, sélectionnés en raison du type de renseignements personnels qu’ils détiennent, devaient répondre à une série de questions concernant leur utilisation des DSP. Les questions portaient sur trois secteurs précis : les contrôles physiques, les contrôles de sécurité ainsi que la gestion de la protection de la vie privée et la responsabilisation.

À la lumière des réponses obtenues, nous avons retenu 16 entités aux fins d’examen. Plusieurs facteurs ont été pris en compte à cet égard, y compris l’ampleur du déploiement des DSP au sein de l’institution, le volume de renseignements personnels détenus et leur sensibilité, l’existence — ou l’absence — de contrôles visant à protéger les renseignements personnels stockés sur les DSP et l’utilisation de DSP personnels à des fins professionnelles.

Services partagés Canada (SPC) a été ajouté aux 16 entités retenues du fait que ce ministère est chargé de la gestion des centres de données (p. ex, les serveurs réseau) et des services de télécommunications (p. ex., la distribution des téléphones intelligents) au nom de 43 institutions fédérales. L’examen a porté principalement sur le rôle de SPC à cet égard.

Observations

Les résultats de la vérification sont présentés ci-après. Soulignons toutefois que certaines observations ne visent pas toutes les entités. Pour obtenir plus de détails, les lecteurs peuvent consulter les rapports d’examen sommaire de la vérification, qui sont affichés sur le site Web du Commissariat. Toutes les entités ont accepté les recommandations issues de la vérification et convenu d’y donner suite.

La plupart des entités n’avaient établi aucun processus administratif pour faire l’inventaire et le suivi de chacun des types de dispositifs de stockage portables tout au long de leur cycle de vie.

Toutes les entités enregistrent les ordinateurs portables et les tablettes électroniques qu’elles fournissent et en font le suivi. En revanche, pour ce qui est de la gestion des dispositifs de stockage USB — disques durs portables et clés USB — ainsi que des CD et des DVD, les processus administratifs étaient dans une large mesure inexistants ou au début de leur mise en œuvre. Par conséquent, on connaît peu l’ampleur de l’utilisation de ces dispositifs.

En l’absence de processus administratif officiel pour faire le suivi de tous les DSP, il a été impossible de déterminer l’ampleur du déploiement des dispositifs appartenant au gouvernement ainsi que les fins visées. Il est également difficile de confirmer si les dispositifs sont restitués à la fin de leur cycle de vie (notamment lorsque des employés quittent une organisation). La plupart des entités ont mis en place des procédures pour la destruction sécuritaire des données stockées sur les DSP défectueux, restitués ou excédentaires. Toutefois, faute de mécanisme de suivi officiel, on n’a aucune garantie que tous les DSP sont nettoyés et qu’ils ne contiennent plus de données de l’institution ni de renseignements personnels avant leur élimination.

Les institutions fédérales ont l’obligation de protéger les renseignements personnels qui leur sont confiés. Elles doivent donc savoir où sont conservés les renseignements, si bien que l’enregistrement et le suivi des DSP sont essentiels à cette fin. En l’absence de ce type de mécanisme, les institutions ne sont pas en mesure de déterminer quels dispositifs sont utilisés, par qui et à quelles fins, ce qui restreint par le fait même la capacité à atténuer le plus possible le risque de perte de données.

D’après nos observations préliminaires sur les risques associés à la perte de données ou à l’accès non autorisé à des renseignements personnels, le fait qu’il n’existe aucune liste faisant état de tous les types de DSP constitue un risque potentiel d’atteinte à la vie privée des Canadiens.

La plupart des entités avaient adopté un cadre pour l’élimination sécuritaire des dispositifs de stockage portables à l’appui de leur gestion, mais on constate des lacunes à cet égard.

Une méthode d’élimination sécuritaire garantit que l’information ne pourra pas être récupérée ou reconstituée. Dans le cas des DSP, il faut nettoyer le dispositif au moyen d’un mécanisme de nettoyage sécurisé (certifié) ou le détruire physiquement.

La plupart des entités s’étaient dotées de processus officiels pour éliminer les DSP excédentaires ou défectueux. Plusieurs d’entre elles avaient adopté une approche centralisée selon laquelle les dispositifs non nettoyés provenant de divers sites devaient être acheminés à un endroit central aux fins d’élimination. Cette façon de procéder présente un risque d’accès aux données en cas de perte ou de vol des dispositifs en transit. À l’exception d’une entité qui avait adopté un processus d’élimination centralisé, ce risque n’a pas été évalué.

Rien n’indique que les entités éliminent les DSP de façon non sécuritaire, mais la quasi-totalité d’entre elles n’ont pas comme pratique courante de conserver des preuves documentaires pour confirmer la destruction de toutes les données stockées sur les dispositifs excédentaires ou défectueux. Ces éléments probants permettent à une organisation de montrer qu’elle a exercé la diligence voulue pour s’assurer que les renseignements personnels sont éliminés de manière sécuritaire.

De nombreuses entités n’avaient pas évalué les risques d’atteinte à la vie privée associés à certains types de dispositifs de stockage portables.

Afin de se doter d’une structure de gouvernance efficace pour la gestion des DSP, il est essentiel d’évaluer pleinement le risque associé à leur utilisation. On doit notamment déterminer si le risque d’atteinte à la vie privée et à la sécurité en découlant est proportionné aux avantages connexes. Ce type d’analyse appuie la décision de déployer des DSP et les conditions de leur déploiement ainsi que la mise en place des contrôles de sécurité appropriés pour protéger les renseignements personnels. L’analyse pourrait également avoir une incidence sur l’élaboration de processus de gestion de l’inventaire des DSP ainsi que de programmes de formation et de sensibilisation des employés.

À quelques exceptions près, les entités avaient mené à bien des analyses du risque associé à l’utilisation des ordinateurs portables, des tablettes électroniques et des dispositifs de stockage USB. Toutefois, la majorité d’entre elles n’avaient pas analysé le risque d’atteinte à la sécurité des renseignements personnels qui découle de l’absence de contrôles techniques portant sur le branchement de dispositifs de stockage USB non autorisés et l’utilisation de CD et de DVD pour stocker des données. Dans certains cas, l’analyse du risque avait fait abstraction de la capacité de télécharger des applications non autorisées sur les dispositifs et de les utiliser.

De nombreuses entités n’avaient pas mis en place de contrôles adéquats pour se protéger contre tout accès non autorisé aux données sensibles conservées sur des dispositifs de stockage USB.

Les mesures de sécurité physiques et logicielles assurent la protection et la confidentialité des renseignements personnels conservés sur les DSP. Les ordinateurs portables et les tablettes électroniques sont généralement dotés de fonctions de cryptage, de paramètres robustes pour les mots de passe ainsi que de contrôles visant à empêcher l’installation d’applications non autorisées. En revanche, les autres DSP présentent des lacunes au chapitre des mesures de sécurité et des contrôles visant à protéger les données qui y sont conservées. Malgré la gamme de solutions de cryptage offertes pour les logiciels et le matériel, le quart des entités n’exigeaient pas l’utilisation de dispositifs de stockage USB cryptés. En outre, les deux tiers n’avaient pas mis en place de contrôles technologiques empêchant le branchement de DSP non autorisés (p. ex., des dispositifs personnels) à leurs réseaux.

La mise en place de contrôles logiciels adéquats est essentielle pour protéger les données stockées sur les DSP. En l’absence de ce type de contrôles, le risque d’accès non autorisé aux renseignements personnels se trouve accru, ce qui pourrait porter préjudice aux parties touchées et miner la confiance du public dans la capacité d’une institution à protéger les renseignements personnels.

Les entités s’étaient dotées d’un cadre stratégique pour appuyer la gestion des dispositifs de stockage portables.

Des politiques robustes sont essentielles à la protection des biens organisationnels, y compris les renseignements personnels. Elles établissent une reddition de compte et les responsabilités connexes, et procurent le mécanisme qui intègre la sécurité et la protection des renseignements personnels aux activités courantes. L’absence de politiques bien définies peut conduire à des pratiques de traitement de l’information non uniformes et inadéquates, susceptibles de porter atteinte à la vie privée.